偽のメール: 偽のメールアドレスを見分ける方法は?

著者: Ahona Rudra

翻訳: 竹洞 陽一郎

この記事はPowerDMARCのブログ記事 Fake Emails: How to Spot Fake Email Addresses? の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

主なポイント

- 送信者のメールアドレスのドメインと表示名を必ず確認してください。

詐欺師は、正規のWebサイトと似た紛らわしいドメイン名を登録する手口で、本物のメールのように見せかけることがあります。 - 可能であれば、SPF、DKIM、DMARCのような技術的なチェックも利用してください。

ただし、これらのチェックを通過していても、そのメールが安全とは限りません。 - 緊急性や脅しを感じさせる表現、予期しない添付ファイル、不審なリンクには注意してください。

これらは、フィッシングメールでよく使われる典型的な手口です。 - 常に注意を払い、複数の方法を組み合わせて不審なメールを見分けることが大切です。

1つの確認だけで確実に見分けることはできないため、何か行動する前に、本当に正しいメールかどうかを疑い、必ず再確認することが大切です。

こんな場面を想像してみてください。

受信トレイを開くと、銀行からの緊急メッセージが届いています。

口座が不正利用された可能性があり、直ちに情報を確認する必要があると書かれています。

あなたは、苦労して稼いだお金を守ろうとして、すぐにリンクをクリックしたくなるかもしれません。

しかし、それは昔から使われている典型的な詐欺の手口かもしれませんので、クリックする前に立ち止まってください。

このようなフィッシング攻撃は、あらゆる場所で確認されています。

実際、フィッシングメールは毎日34億通以上送信されており、サイバー攻撃の90%はフィッシングメールから始まるといわれています。

詐欺師の手口は驚くほど巧妙になっており、メールが偽物かどうかを見分ける方法を知ることは、これまで以上に重要になっています。

これだけを確認していれば必ず問題ないと言い切れる単一の方法はありません。

しかし、メールヘッダーを確認したり、詐欺師がどのように人間の心理を利用するのかを理解したりといった、いくつかの対策を組み合わせることで、被害に遭うリスクを大幅に減らすことができます。

ここからは、受信トレイと個人情報を守るためのポイントを順に解説していきます。

偽メールにはどのような特徴があるのでしょうか

詐欺を見抜くには、その手口を理解することが重要です。

多くの詐欺師は、単純な目的から行動します。

例えば、リンクをクリックさせたり、添付ファイルをダウンロードさせたり、あるいは個人情報や金融情報を入力させることなど、何らかの行動を取らせることです。

では、詐欺師はどのようにしてそこまで誘導するのでしょうか。

その多くは、心理的な誘導と技術的な仕組みを組み合わせたものです。

まずは、最も基本的な確認方法から始めましょう。

それは、メールアドレスそのものを確認することです。

ドメインのなりすましを見抜く

まず、メールアドレスのドメインを確認してください。

信頼できる企業からのメールを期待している場合、そのドメインは企業の公式ウェブサイトのドメインと一致しているはずです。

例えばAmazonからのメールであれば、ドメインは@amazon.comであるはずで、@amaz0n.comのようなものではありません。

詐欺師は「イポスクワッティング」のような手法を使います。

これは、正規のドメインと非常によく似たドメインを登録する手口です。

例えば、gooogle.com(oが3つ)というドメインを登録し、それを使ってGoogleからのメールに見えるフィッシングメールを送信することがあります。

サブドメインにも注意しましょう

もう一つの一般的な手口は、サブドメインを使って偽のアドレスを正規のように見せることです。

例えば、「paypal.secure-login.com」は一見PayPalからのメールのように見えるかもしれません。

しかし、この場合の実際のドメインは「secure-login.com」です。

実際の送信元を判断するには、常にルートドメイン(.comや.orgなどの直前にある部分)を確認してください。

紛らわしい表示名に注意する

詐欺師は、フィッシングメールの表示名を操作して、知っている相手からのメールであるかのように見せることができます。

例:メールは「Amazon Customer Support」から送られてきたように見えます。

しかし、実際のメールアドレスはsupport@amazonscammer.comのようなものです。

この手口は、注文確認詐欺でよく使われます。

攻撃者は人気ブランドになりすまし、偽の注文更新や請求書をクリックさせようとします。

Unicodeを使ったトリック

この巧妙な手口では、標準のアルファベットと同じように見える非ラテン文字を使用します。

例えば、キリル文字の「а」(U+0430)はラテン文字の「a」とまったく同じように見えます。

しかし、これによって詐欺師は別のドメインを登録することができます。

例:

正規のメールアドレス:apple.com

偽装された詐欺メール:аpple.com(見た目では違いが分かりません)

疑わしい場合は、そのアドレスをコピーしてUnicode文字を確認できるツール貼り付けて確認してください。

そうすることで、標準ではない文字が含まれているかどうかを確認できます。

偽メールアドレスのランダムな文字

偽のメールアドレスでは、数字や文字の不規則な文字や数字の組み合わせが含まれている場合があります。

正規のメールアドレスでは、このようなものはあまり見られません。

ただし、特定の目的のために自動生成されたアドレスでは見られる場合があります。

例えば、john.smith.8372@gmail.comというメールよりも、john.smith@gmail.comの方が本物である可能性が高いです。

ただし、これは絶対的なルールではありません。

名前が一般的である場合、他の人と区別するためにランダムな数字を使う人もいます。

Reply-Toフィールド

次に確認すべきなのは「Reply-To(返信先)」アドレスです。

これは、返信を送る先をメールクライアントに指示するフィールドです。

正規のメールでは、Reply-Toアドレスは通常、送信者と同じドメインに設定されています。

もし異なっていて、特に無料のメールサービスであれば、それは警告サインです。

詐欺師は偽装しているドメインを実際には管理していないため、別のReply-Toアドレスを使わざるを得ないことが多いのです。

例:

メールはinfo@company.comから送られてきたように見えます。

しかし、「Reply-To」のアドレスはscammer@gmail.comに設定されています。

Gmailでは、送信者名の横にあるドロップダウン矢印をクリックするとReply-Toアドレスを確認できます。

他のメールクライアントでは、返信メールの作成を開始しないと確認できない場合があります。

Reply-Toが送信者と一致しない場合は、注意してください。

場合によっては、詐欺師はReply-Toフィールドを変更しないこともあります。

その代わりに、メール本文の中で別のアドレスに返信するよう指示することがあります。

これも同様に疑わしい行為です。

不審なメールによくある内容の特徴

詐欺師は、人の感情を巧みに利用して、相手を急いで行動させることに長けています。

この手法は「ソーシャルエンジニアリング」と呼ばれます。

緊急性を強調したり、金銭的な利益をほのめかしたりして、個人情報を入力させたり、悪意のあるリンクをクリックさせたりしようとします。

例えば、見覚えのないサービスで最近不審なアクティビティがあったとして、すぐに確認するよう求めるメールが届くことがあります。

また、「my assignment help review」など、一見すると無関係に見えるリンク名を使って、悪意のあるサイトへ誘導しようとする場合もあります。

こうしたフィッシングメールは、正規の組織から送られたメールのように見えるよう作られています。

ユーザーを信用させるために、本物の企業のように見えるロゴやレイアウトまで再現していることもあります。

典型的なフィッシング詐欺メールでは、次のような傾向があります。

- 多額の賞金に当選した

- あなたのアカウントが侵害されており、すぐに対応が必要である

- 荷物の配達に失敗したため、再配達の手続きを行う必要がある

- 緊急の請求対応や業務依頼が発生している

これらのフィッシングメールは、正規のメールのように見えるよう作られており、見慣れたロゴ、フォント、レイアウトが使われていることもあります。

受信者に十分考える時間を与えず、すぐに反応させることが目的です。

緊急性や脅し

サイバー犯罪者は、恐怖や緊急性が人に素早い行動を取らせることを理解しています。

偽のメールは、恐怖をあおり緊急性を作り出そうとすることがあります。

いくつかの例を紹介します。

- 脅し文句を使う場合

- 「今すぐ支払い情報を更新しないとアカウントが閉鎖されます」といった脅し文句を使う場合があります。

- 思わず反応したくなる内容

- 「おめでとうございます。あなたは100,000ドルに当選しました。ここをクリックして賞金を受け取ってください」

- 好奇心を刺激する場合

- 「おめでとうございます。あなたは100,000ドルに当選しました。ここをクリックして賞金を受け取ってください」のように気持ちを高ぶらせる内容が送られてくることもあります。

このようなフィッシング攻撃は、受信者に冷静な判断をさせないことを目的としています。

このようなメールを受け取った場合は、すぐに行動せず、一度立ち止まって確認してください。

正規の企業がメールで脅してくることがあるでしょうか。

ほとんどの正規の企業や組織は、このような方法を使いません。

また、コンテストや抽選に参加していないのであれば、当選する可能性は低いはずです。

正規の組織が、頼んでもいないメールで多額の賞金を案内してくることはありません。

このようなメールを受け取った場合は、そのメールが本物かどうかを確認するために、確認済みの連絡方法を使って企業に直接問い合わせてください。

機密情報の要求

正規の企業がメールで機密情報を求めることは、通常ほとんどありません。

メールで個人情報、アカウントの認証情報、社会保障番号、クレジットカード情報などを返信するよう求められた場合、そのメールは偽物である可能性が非常に高いです。

例えば、大学の財務支援課を装った偽のメール(例:fin.aid@paypall.university.edu)を受け取り、奨学金や学生ローンの処理のために社会保障番号の提出を求められることがあります。

このような依頼は通常とは異なるものであり、さらに「paypall」のようにスペルが誤っている不審なドメインは、フィッシングの可能性が高いことを示す明確な警告サインです。

このように、大学を装ったメールが学生や職員を標的にするケースもあります。

予期しない添付ファイル

多くの詐欺師は、マルウェアやウイルスを送り込むために、不正な添付ファイルを使います。

これらはコンピュータに感染し、個人情報を盗み取る可能性があります。

予期していない添付ファイルを受け取った場合、特に .zip、.exe、.scr、.vbs などのファイル形式であれば十分注意してください。

PDFやWord文書のように一見安全そうなファイルでも、有害なマクロが含まれている可能性があります。

例えば、取引先からの支払い催促メールのように見えるメールを受け取り、期限切れの請求書が添付されている場合があります。

一見普通のPDF請求書のように見えても、実際には悪意のあるコードが含まれている可能性があります。

不審な添付ファイルへの対処方法

- 開かない

- 予期していない添付ファイルを受け取った場合、信頼できる送信元であると確信できない限り開かないでください。

- ウイルス対策ソフトを使用する

- ウイルス対策ソフトを最新の状態に保ち、添付ファイルを開く前にスキャンしてください。

文法やスペルの誤り、不自然な表現

完全な判断基準ではありませんが(正規のメールにも誤りが含まれることがあります)、文法が不自然で誤りが多い場合は警告サインになる可能性があります。

詐欺師は必ずしも使用している言語に十分に習熟しているとは限りません。

また、文法が崩れた文章を意図的に使用し、注意深い受信者をふるい落とすこともあります。

文法の誤りに気づいて違和感を持つ人は、フィッシングに引っかかる可能性が低いからです。

そのため、文法やスペルの誤りを確認することは、偽メールを見分ける最も簡単な方法の一つです。

正規の企業では、社外向けの文章を確認する担当部門やチェック体制が整っていることが一般的です。

通常、統一されたプロフェッショナルなメールテンプレートを使用しています。

大企業からのメールを名乗っているのに、素人っぽい見た目だったり書式が不統一だったりする場合、そのメールは偽物の可能性があります。

また、「Dear Customer」や「Hello User」といった呼びかけも、不審な兆候の一つです。

正規の企業は通常、あなたの情報を持っているため、名前で呼びかけます。

偽メールでは、多数に一斉送信するため、一般的な挨拶が使われることが多いのです。

表示と実際のリンク先が異なるリンク

詐欺師がよく使う手口の一つは、メール内に悪意のあるリンクを埋め込むことです。

これらのリンクは、ログイン情報を盗んだり、デバイスにマルウェアを感染させたりするための偽サイトへ誘導します。

例:メール内のリンクの表示テキストが「www.yourbank.com」となっていても、マウスカーソルを合わせると実際のURLが「www.scamsite.com/login」になっている場合があります。

これは、「表示を偽装したURL」や「隠しリンク」と呼ばれる手法です。

リンクの確認方法

次の方法で確認できます。

- リンクの上にカーソルを置く

-

リンクをクリックせずにカーソルを合わせると、実際のリンク先URLが表示されます。

不審に見える場合や公式サイトと一致しない場合はクリックしないでください。

リンクをクリックする代わりに、検索エンジンで会社名を検索して公式サイトを探してください。

ただし、詐欺師はURL短縮サービスなどを利用してリンクの実際の行き先を隠す場合があります。 - URLがHTTPSで始まっているか確認する

-

正規のウェブサイトでは通常、URLが「https://」で始まり、鍵アイコンが表示されます。

ただし、これは完全な保証ではありません。

詐欺師も悪意のあるサイトにHTTPSを設定することがあるためです。

偽の配達通知

オンラインショッピングの増加に伴い、詐欺師は偽の配達通知を利用して、悪意のあるリンクをクリックさせようとしています。

例

「荷物の配達に失敗しました。こちらをクリックして再配達を予約してください。」

対処方法

- 送信者のメールアドレスを確認する

- メールが配送会社の公式ドメイン(例:@fedex.comや@ups.com)から送られているか確認してください。

- 公式サイトから直接ログインする

- メール内のリンクをクリックする代わりに、配送会社の公式サイトに直接アクセスして荷物を追跡してください。

偽メールを見分けるための技術的な確認方法

ここからは、少し技術的な内容になります。

最初は少し難しく感じるかもしれませんが、何を確認すればよいか分かれば、それほど難しいものではありません。

メール認証の結果を確認する

メール認証は、そのメールが本当にそのドメインから送信されたものかどうかを確認するための仕組みです。

主な認証方式は次の3つです。

- SPF(Sender Policy Framework)

- これは、送信者の IP アドレスがそのドメインからメールを送信する権限を持っているかどうかを確認する仕組みです。

もしメールが、このリストに含まれていないサーバーから送信されている場合、そのメールは偽物である可能性があります。 - DKIM(DomainKeys Identified Mail)

-

DKIMは、メールの改竄を防ぐためのデジタル署名の仕組みです。

メールにデジタル署名を追加することで、そのメールが本当に送信者から送られたものであり、受信者に届くまでの間に内容が変更されていないことを証明します。 - DMARC(Domain-based Message Authentication, Reporting & Conformance)

-

DMARCは、SPFとDKIMを基盤とした認証ポリシーです。

これらのチェックに失敗した不審なメールをどのように処理するかを、ドメイン所有者が指定できる仕組みです。

また、これらのチェックの結果を送信側のドメイン所有者に報告する仕組みも提供します。

確認方法

残念ながら、多くのメールクライアントでは重要な認証情報が目立つ形で表示されません。

そのため、ユーザーがメールの正当性をすぐに確認するのは簡単ではありません。

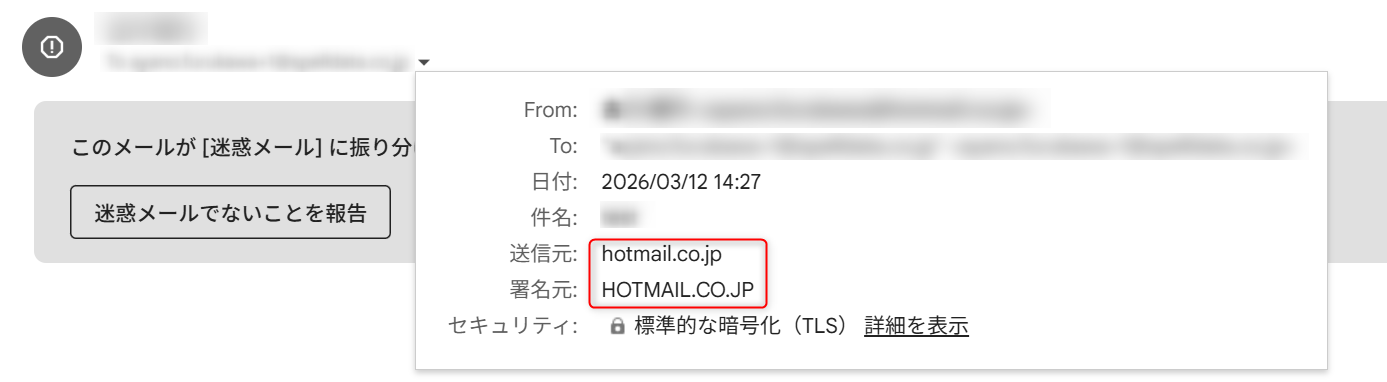

Gmailなど一部のメールクライアントでは、「mailed-by」や「signed-by」といった情報がメール画面上に表示されます。

これにより、そのメールの信頼性を簡単に確認できます。

より詳しく確認したい場合は、メールのヘッダー情報を表示することもできます。

Gmailでは、返信ボタンの横にある三点メニューをクリックし、「Show original」を選択すると、SPFやDKIMの認証結果など、より詳しい情報を確認できます。

確認すべきポイント

Google、Apple、Microsoftなどの信頼できる大手組織からのメールの場合、SPF、DKIM、DMARCのすべてが「pass」になっているのが一般的です。

小規模な企業からのメールであっても、少なくともSPFとDKIMは「pass」になっているのが一般的です。

デジタル署名を確認する

偽メールを見分けるための、少し専門的な確認方法の一つに、デジタル署名の確認があります。

メールでは、このような仕組みとして S/MIME 署名が使われることがあります。

デジタル署名は、そのメールが本当に送信者本人、またはその組織から送られたものであることを示す、いわば電子的な証明のようなものです。

メールがS/MIMEで署名されている場合、送信者は信頼された証明書を使用しており、その証明書によって送信者の身元確認と、メールが途中で改竄されていないことの検証が行えます。

OutlookやGmailでは、こうした署名を自分で確認できます。

Outlookでは、署名されたメールには送信者名の近くに青いリボンのアイコンが表示されます。

それをクリックすると、証明書の詳細や有効性を確認できます。

Gmailでは、メールの詳細表示の中で署名や送信ドメインに関する情報を確認できる場合があります。

署名がない、または無効である場合は、送信元が本物かどうか、またメールの内容が改竄されていないかを慎重に確認する必要があります。

送信者やドメインの情報を調べる

もう一つの有効な方法は、送信者を信頼する前に、その情報を少し調べてみることです。

WHOISサービスを利用すると、メールアドレスのドメイン情報を調べることができます。

これにより、そのドメインの所有者や登録された時期などを確認できます。

そのドメインが最近登録されたばかりであったり、所有者情報が不審だったり、登録情報が不自然に非公開になっていたりする場合は、警戒すべきサインです。

また、送信者の名前やメールアドレスに関連するSNSのプロフィールを確認する方法もあります。

LinkedIn、X、会社の公式サイトなどを確認すると、その人物が実在するか、その組織に本当に所属しているかを判断する手がかりになります。

その人物の情報が見つからない場合や、情報に矛盾がある場合は、特に慎重に対応することが重要です。

フィッシング詐欺の例

ここでは、これまで説明してきたポイントが実際のフィッシングメールでどのように現れるのか、いくつかの例を見てみましょう。

典型的なPayPalを装った詐欺

PayPalを装った詐欺は、最も一般的なフィッシング手口の一つです。

詐欺師はPayPalを装い、機密情報を入力させたり、送金させたりしようとします。

- 送信者

- service@paypal.com.secure-account.com

- 件名

- あなたのアカウントは制限されています!

- 本文

- お客様,

あなたのアカウントで不審なアクティビティが確認されました。

以下のリンクをクリックして情報を確認し、アカウントへの完全なアクセスを復元してください。

[リンク] - 危険信号

-

- ドメインのなりすまし(paypal.com.secure-account.com)

- 緊急性を強調した件名

- 一般的な挨拶(個人名ではない)

- リンクをクリックして情報を入力するよう求めている

巧妙なCEOなりすまし詐欺

危険性の高いフィッシングの一つに、経営幹部を装う手口があります。

これは、攻撃者が企業の経営幹部になりすまし、従業員にお金や機密情報を送らせようとする手口です。

- 送信者

- ceo@company.com

- 件名

- 至急の送金が必要

- 本文

-

[従業員の名前] 様

新しい買収案件のため、至急送金処理を行ってください。

これは非常に緊急で機密性の高い案件です。

すぐに次の口座へ 50,000 ドルを送金してください。

[口座情報]

完了したらお知らせください。

[CEO の名前] - 危険信号

-

- 緊急の送金依頼

- すぐに対応するよう強く求めている

- 機密扱いを求める内容

- 経営幹部からの不自然な依頼

この種の詐欺はBusiness Email Compromise(BEC)と呼ばれ、企業に巨額の被害をもたらしています。

多くの場合、経営幹部のメールアカウントを乗っ取ったり偽装して、不正な送金を依頼します。

一見すると偽物のように見える正規のメール

以前取引のあった小規模な企業からメールを受け取ったとします。

メール認証は通っておらず、文面にはいくつかスペルミスもあります。

最初はスパムとして処理したくなるかもしれません。

しかし、送信者のアドレスが以前のやり取りと一致していることに気づきます。

また、メールの内容には前回のやり取りに関する具体的な情報が含まれています。

この場合、認証チェックに失敗していても、そのメールは正規の可能性があります。

小規模な企業では、適切なメール認証設定が行われていないこともあるからです。

この例は、技術的なチェックだけで判断せず、メールの文脈や送信者との関係など、複数の要素を考慮することが重要であることを示しています。

偽メールから身を守る方法

偽メールの兆候を知ることは重要ですが、それだけでは十分ではありません。

自分自身や組織を守るためには、日頃から対策を講じることも重要です。

最近の詐欺の手口を知っておく

偽メールの手口は常に進化しています。

最近のフィッシング詐欺の手口を把握しておくことで、新しいタイプの偽メールを見抜きやすくなります。

多くの組織が、新しいメール詐欺について定期的に情報を公開しています。

例えば、FBI の Internet Crime Complaint Center(IC3) は、現在のサイバー脅威や詐欺に関する警告を公開しています。

同様に、Federal Trade Commission(FTC)も最新の不正行為に関する有益な情報を提供しています。

さらに詳しく知りたい場合は、フィッシング詐欺に特化した Anti-Phishing Working Group(APWG) という組織もあります。

また、AIを利用した詐欺やボイスフィッシング(vishing)にも注意してください。

人工知能の発展により、詐欺師はより説得力があり、個人ごとに巧妙に作り分けられたフィッシングメッセージを大量に作成できるようになっています。

さらに、一部の詐欺師はこれらのメール手法に加えて、音声通話や電話を組み合わせています。

AIを使って声を模倣することで、より巧妙で、信じ込みやすい詐欺を作り出すことがあります。

この手法はvishing(ボイスフィッシング)と呼ばれ、従来のフィッシング攻撃に音声要素を加えることで、被害者が真偽を判断することをさらに難しくしています。

これに対抗するため、生成AIはサイバーセキュリティの分野でも活用されています。

AIを利用することで、AIを使った詐欺をより効果的に検出し、防御を強化し、新しい攻撃手法に迅速に対応することが可能になります。

メールフィルタリングサービスを利用する

高度なスパムフィルターを利用すると、偽メールが通常の受信トレイに届く前に検出してブロックすることができます。

これらのシステムは、機械学習や人工知能を使用してメールの内容、送信者情報、その他のメタデータを分析し、悪意のある可能性があるメールを検出します。

データ漏えい通知サービスを利用する

Have I Been PwnedやAvast Hack Checkのような正規のサービスを利用すると、自分のメールアドレスが情報漏えいに含まれていないか確認できます。

メール認証プロトコルを導入する

- SPF(Sender Policy Framework)

- DKIM(DomainKeys Identified Mail)

- DMARC(Domain-based Message Authentication, Reporting & Conformance)

などのメール認証プロトコルを導入することで、自分のドメインがなりすましに利用されるのを防ぐことができます。

しかし、残念ながらメール認証はまだ十分には普及していません。

いくつかの調査によると、80%以上のドメインにはSPFレコードが設定されていません。

また、SPFを設定しているドメインの中でも、多くは厳格なポリシーを適用していません。

DMARCは最も包括的なメール認証方法とされていますが、導入しているドメインはさらに少ない状況です。

さらに、これらの保護が導入されていても、正しく設定されていない場合もあります。

強力なメール認証を導入したい企業にとって、PowerDMARCは、こうしたメール認証の導入や管理を支援するサービスです。

このプラットフォームは、DMARC、SPF、DKIMレコードの設定と管理を簡単にすることを目的としています。

主な機能

- DMARCレコードの作成・管理

- DMARCレコードを簡単に作成および管理できます。

- SPFレコード管理

- メールのなりすましを防ぐためにSPFレコードを最適化します。

- DKIM設定支援

- DKIM生成ーツールを使用して、ドメインにDKIM署名を導入できます。

- フォレンジックレポート

- メール認証の失敗に関する詳細な分析情報を取得できます。

- 脅威インテリジェンス

- 企業のドメインに対する潜在的な脅威を特定できます。

PowerDMARCのようなサービスを利用することで、組織は自社ドメインがフィッシング攻撃に利用されるリスクを大幅に減らすことができます。

これにより、ブランドの信頼性と顧客の安全の両方を守ることができます。

メールを安全に利用するために

詐欺師は常に新しい手口を生み出しています。

しかし、送信者のアドレス、Reply-Toフィールド、認証結果を注意深く確認することで、多くの偽メールを見抜くことができます。

これらの方法は、メールの安全性を判断するための補助的な手段として活用してください。

これらだけに頼るのではなく、常に警戒心を持つことが重要です。

これらは、車の安全装置のような補助的な対策だと考えてください。

事故を防ぐ助けにはなりますが、最終的には注意して運転する必要があります。

少しでも不審に感じたメールは、不審なメールとして慎重に扱ってください。

本物のメールを見逃すことがあっても、フィッシング詐欺にだまされるよりは安全です。

また、フィッシング詐欺に絶対にだまされない人はいないことも覚えておいてください。

技術に詳しい人であっても、巧妙に作られた偽メールにだまされる可能性があります。

よくある質問

- 偽メールは、開いただけで端末が感染することがありますか。

- 通常、メールを開いただけでデバイスが感染することはありません。

ただし、悪意のあるリンクをクリックしたり、添付ファイルをダウンロードしたりすると、マルウェアがインストールされる可能性があります。

そのため、常に注意することが大切です。 - フィッシングメールに返信してしまった場合はどうすればよいですか。

- すぐにその相手とのやり取りを停止してください。

パスワードを変更し、アカウントに不審な利用履歴や異常がないか確認してください。

また、デバイスのセキュリティスキャンを実行することも検討してください。 - 不審なメールの「配信停止(unsubscribe)」をクリックしても安全ですか。

- 安全とは言えません。

「unsubscribe」をクリックすると、詐欺師にあなたのメールアドレスが有効であることを知らせてしまう可能性があります。

その代わりに、メールをスパムとして報告するか、送信者をブロックしてください。 - 偽メールは関係機関に報告できますか。

- はい、可能です。

フィッシングメールは などの組織に報告することができます。