フィッシングメッセージとは?見逃してはいけない10の危険信号

著者: Milena Baghdasaryan

翻訳: 古川 綾乃

この記事はPowerDMARCのブログ記事 What Might Be a Phishing Message? 10 Red Flags You Shouldn’t Ignoreの翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

フィッシング詐欺を見抜く自信はありますか。

フィッシングメッセージは、日々ますます巧妙になっています。

フィッシングとは、攻撃者が悪意のあるWebサイトへのリンクを含む詐欺メールを送信します。

これらのWebサイトには、ランサムウェアなどのマルウェアが仕込まれている場合があります。

また、クレジットカード番号などの機密情報を入力させ、騙し取ることを狙ったものもあります。

詐欺師は、AmazonやNetflix、銀行など、利用者が信頼しているブランドや組織になりすますことがよくあります。

このような攻撃は、多額の金銭的損失や個人情報の盗難につながる可能性があります。

リンクをクリックする前に、被害を防ぐための以下10の危険信号を確認してください。

主なポイント

- フィッシングメッセージには、メールフィッシング、スミッシング(SMS)、ソーシャルフィッシング、ビッシングなどの種類があります。

- 一般的な挨拶文、機密情報の要求、過度に魅力的でお得すぎるオファー、疑わしい配信停止リンクなどは、フィッシング詐欺を示す代表的な危険信号です。

- 知名度が高く信頼されているブランドへのなりすましも、フィッシング詐欺でよく使われる重要な危険信号です。

- 実際の事例として、偽のDocuSignリクエストやAmazonの注文確認を装った詐欺、IRSの税金還付詐欺などがあります。

- 高度な脅威対策ツールやメール認証、多要素認証(MFA)は、企業がセキュリティを維持するうえで有効です。

一般的なフィッシングメッセージの種類

フィッシングメッセージにはさまざまな種類がありますが、中でも特によく見られるものがあります。

- メールフィッシング

- これは、最も広く見られるフィッシングの種類です。

メールフィッシングでは、サイバー犯罪者が、オンラインサービスや銀行、知名度が高く信頼されているブランドなど、一見正規に見える組織を装ってメールを送信します。

これらのメールには、偽の請求書やパスワードリセットの要求が含まれていることがあり、多くの場合、緊急性をあおる表現が使われます。

その結果、被害者が悪意のあるリンクをクリックしたり、添付ファイルをダウンロードしてしまい、深刻な被害につながるおそれがあります。 - スミッシング(SMS)

- 名称が示すとおり、「SMS」と「フィッシング」を組み合わせた攻撃です。

このような攻撃では、攻撃者が偽のテキストメッセージを送信し、受信者に自ら被害を招く行動を取らせます。

これには、機密情報の入力、有害なリンクのクリック、悪意のあるソフトウェアのインストールなどが含まれることがあります。

例えば、「お客様の荷物が遅れています—こちらをクリックしてください!」といったSMSが送られ、受信者は悪意のあるリンクをクリックするよう誘導されます。 - ソーシャルフィッシング

- ソーシャルフィッシングは、Facebook、Instagram、LinkedIn、Xなどのソーシャルメディアを通じて行われる攻撃です。

メッセージは非常に親しみやすく見え、無料プレゼントの案内といった形式を取ることがあります。

一方で、「あなたのアカウントはロックされました」といった恐怖をあおる内容の場合もあります。

いずれの場合も、これらの偽メッセージと本物のメッセージを見分けるのは難しいことが多いです。 - ビッシング(音声通話)

- ビッシング(音声フィッシング)とは、サイバー犯罪者が電話を使い、被害者から重要な個人情報や業務情報を引き出そうとするフィッシング攻撃です。

例えば、「あなたのSSNは停止されています」といった電話があり、強い恐怖心を与えることで、被害者に早急な行動を取らせようとします。

フィッシングメッセージに共通する10の特徴

フィッシング攻撃から身を守るためには、常に注意すべき危険信号があります。

- 1.緊急性をあおる脅し

- 「24時間以内にアカウントが閉鎖されます!」「あなたのアカウントは侵害されました」「今すぐ支払わないとビジネスアカウントが停止されます」といった表現は典型的な例です。

緊急性を強調する表現は、フィッシングで最もよく使われる手口の一つです。

どれほど差し迫って見えても、必ず一度立ち止まり、本当に今すぐ対応が必要なのかを冷静に考えることが重要です。 - 2.一般的なあいさつ文(名前ではなく「Dear Customer」など)

- 攻撃者は、多数の受信者を同時に狙うことがよくあります。

そのため、メッセージには個別性がなく、内容が一般的になりがちです。

例えば、あなたの名前の代わりに「Dear Customer」や、識別情報のない「Mr.」といった表記が使われることがあります。 このようなメッセージには、特に注意が必要です。 - 3.送信元アドレスの不一致

- 送信者のメールアドレスが正規のものと一致しているかを必ず確認してください。

例えば、「support@amaz0n.com」のように、アルファベットの「o」が数字の「0」に置き換えられている場合があります。

これは非常によく使われる手口です。

行動を取る前に、細部まで慎重に確認することが重要です。 - 4.疑わしいリンク(URLにカーソルを合わせて確認)

- リンクにカーソルを合わせることで、リンク先のURLを確認できます。

これだけで完全に判断できるわけではありませんが、不審なパターンを見分ける手がかりにはなります。

必要に応じて、オンラインのURLチェックツールを利用するのも有効です。 - 5.機密データの要求(パスワード、SSN、クレジットカードなど)

- 見知らぬ相手に、重要なものを簡単に預けないのと同じです。

それと同じように、パスワードやクレジットカード番号などの機密情報を、簡単に他人に渡すべきではありません。

機密情報を求められた場合は、特に慎重に対応してください。

対応を誤ると、ビジネスに深刻な影響を及ぼす可能性があります。 - 6.文法やスペルの誤り

- 一つの段落の中に、文体や文法、綴りの誤りがいくつも見られる場合は注意が必要です

あるいは、不自然な日本語だと感じますか。

その場合は、リンクをクリックする前に、送信元を再確認すべき重要なサインです。 - 7.不審な添付ファイル

- .exeや.zipなどの添付ファイルには、特に注意が必要です。

このようなファイルが含まれている場合、そのメッセージはフィッシング詐欺である可能性があります。 - 8.うますぎる話

- 「無料のiPhoneが当たりました!」といったメッセージを見たことがある人も多いでしょう。

理由もなく高価な商品が提供される話は、ほとんどの場合信用できません。

うますぎる話には、必ず裏があると考えるべきです。 - 9.信頼しているブランドへのなりすまし

- Microsoft、PayPal、Amazon、あるいは普段利用している銀行を名乗るメッセージを受け取ったことはありませんか。

その内容が、機密情報の入力やリンクのクリックを求めるものであれば注意が必要です。

本当に正規の組織からの連絡なのか、それともなりすました攻撃者なのかを必ず二重に確認してください。 - 10.配信停止に関する脅し

- 配信停止リンクは、攻撃者に悪用されやすいポイントです。

「ここをクリックしないと月額50ドル請求されます」といったメッセージもその一例です。

支払いを避けようとしてリンクをクリックすると、かえって大きな被害につながる可能性があります。

実際のフィッシングメッセージの例

以下は、実際に存在するフィッシングメールの現実的な例です。

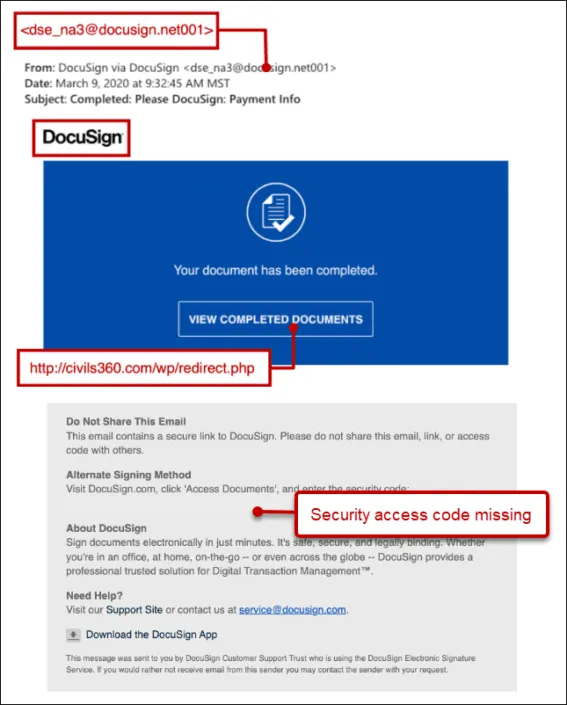

偽のDocuSignリクエスト

セキュリティに関する懸念が広く存在していることを踏まえ、DocuSignは、自社を装って送信される偽のリクエストを見分ける方法について、有用な情報をまとめた記事を公開しています。

DocuSignでは、DocuSignのエンベロープ通知メールの下部にある一意のセキュリティコードを必ず確認することを推奨しています。

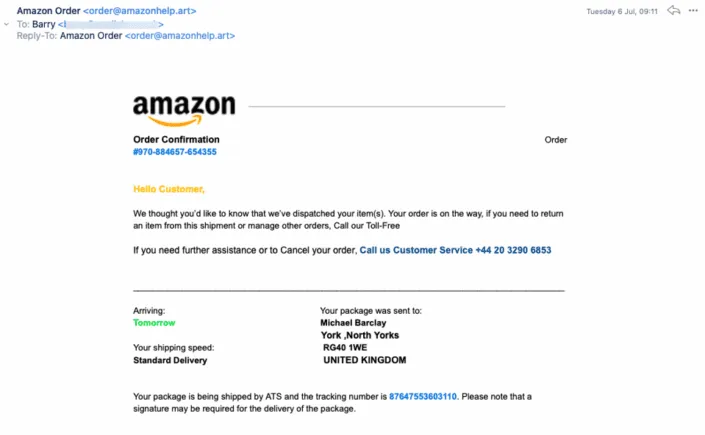

Amazonの「注文確認」詐欺

以下のメール例には、注意深く読むことで見つけられる多くの誤りがあります。

例えば、「Call our Toll-Free」という行は、論理的にも句読点の面でも途中で不自然に途切れています。

その次の行では、特定の電話番号に電話するよう促しています。

また、配送先住所には通り名が含まれておらず、書式も不自然です。

さらに、このメールには、実際のAmazon社であれば許容しないであろうタイプミスも含まれています。

要するに、この1通のメールだけでも、あまりにも多くの危険信号が存在します。

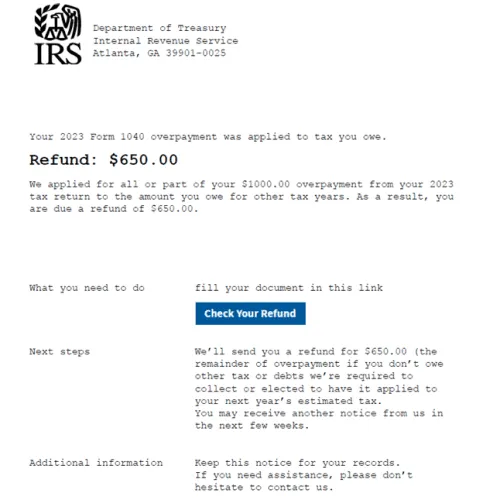

IRSの税金還付詐欺

以下のメールは、税金還付の電子明細を確認するために、「Check Your Refund」というリンクをクリックさせることを目的としています。

一見すると正規のメールのように見えますが、実際のIRSが、機密情報を求める目的で、メール、テキストメッセージ、またはソーシャルメディアを通じて連絡することは決してありません。

このような連絡を行うのは、IRSを装った攻撃者に限られます。

身を守る方法

フィッシング攻撃から身を守るためには、さまざまな対策があります。

一般的な対策

誰でも実践できる基本的な対策は、以下のとおりです。

- 不明なリンクをクリックしない

- リンクを直接クリックするのではなく、該当するWebサイトに自分でアクセスしてください。

これにより、偽の悪意あるサイトではなく、正規のWebサイトにアクセスできます。 - 多要素認証を使用する

- 多要素認証(MFA)や2要素認証(2FA)は、複数の手順からなるログイン方法です。

MFAでは、パスワードに加えて、ワンタイムパスコードなど別の認証情報を入力する必要があります。

これにより、セキュリティがさらに強化され、第三者による不正アクセスが困難になります。 - ソフトウェアやブラウザを最新の状態に保つ

- 古いソフトウェアやブラウザには、攻撃者が悪用できる脆弱性が残っている場合があります。

常に最新の状態に保つことで、不正アクセスや情報漏えいのリスクを低減できます。

企業向けの対策

以下は、特に企業にとって有用な対策です。

- 定期的なフィッシングシミュレーションと意識向上トレーニング

- フィッシング対策では、事前の備えが何より重要です。

従業員向けのトレーニングや定期的なフィッシングシミュレーションを実施することで、実際の攻撃に備えることができます。

チーム全体の意識を高めることで、フィッシング攻撃が成功するリスクを大幅に低減できます。 - 高度な脅威対策ツール

- PowerDMARCのようなプラットフォームを活用することで、組織のメールセキュリティを強化できます。

PowerDMARCはSecLyticsと統合されており、次のような利点があります。- 予測型の包括的な脅威インテリジェンス

- IPアドレスのリスクスコアの評価

- 現在および将来のサイバー脅威に関する洞察の取得

- 攻撃パターンの継続的な追跡

- メール認証(SPF、DKIM、DMARC)

- SPF、DKIM、DMARCなどのメール認証プロトコルは、メールの送信元が正規であるかを検証するための仕組みです。

これにより、受信側のメールプロバイダは、送信元が信頼できるかどうかを判断できます。

メールセキュリティの基本要素として、適切に設定・運用することが重要です。

まだメール認証を設定していない場合は、以下のツールを利用できます。 すでに設定済みで、構成が正しいか確認したい場合は、PowerDMARCが提供する各種チェックツールを活用できます。

これらは、同社のツールセクションで確認できます。

フィッシングメッセージをクリックしてしまった場合の対処方法

すでにフィッシングメッセージをクリックしてしまった場合は、以下の対策を速やかに実施してください。

- インターネット接続を切断する

- 被害の拡大を防ぐため、まずはネットワークから切断してください。

- パスワードを直ちに変更する

- 影響を受けた可能性のあるアカウントのパスワードは、すぐに変更してください。

- マルウェアのスキャンを実行する

- ウイルス対策ソフトを使用し、端末全体のスキャンを行ってください。

- 関係機関に報告する

- フィッシングの事例は、Anti-Phishing Working Group(APWG)などの専門機関に報告することが推奨されます。

結論

フィッシングメッセージは、人の「信頼」や「焦り」につけ込む攻撃手法です。

メールが正規のものなのか、それともフィッシング詐欺なのかを見極めるためには、複数の危険信号に注意する必要があります。

具体的には、緊急性をあおる表現、送信元アドレスの不一致、疑わしいリンク、不審な添付ファイルなどが挙げられます。

少しでも疑わしいと感じた場合は、決してクリックしないことが重要です。

PowerDMARCを活用することで、ドメインをフィッシング攻撃から保護することができます。

まずは無料のDMARC分析を利用し、専門的な知識がなくてもメールセキュリティを強化できることを確認してみてください。