DMARCメールセキュリティ:ドメインを保護するためのガイド

著者: Ahona Rudra

翻訳: 逆井 晶子

この記事はPowerDMARCのブログ記事 DMARC Email Security: A Guide to Protecting Your Domain の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

DMARC未導入の企業では、自社ドメインを装う詐欺メールがユーザに届いている事実に、日常の運用で気づくことがよくあります。

これは、特にDMARC(Domain-based Message Authentication, Reporting & Conformance)メールセキュリティ対策が欠如している多くの企業の現実です。

DMARCメールセキュリティは、あらゆる規模の企業にとって重要なサイバーセキュリティ戦略の重要な要素です。

また、インターネットサービスプロバイダー(ISP)やメールプロバイダーによって、不正なメールを検出・防止し、ユーザを保護するために使用されています。

PowerDMARCの2024年メールフィッシングおよびDMARC統計レポートによると、フィッシングメールに引っかかるまでにかかる時間はわずか60秒です。

これは、適切なメールセキュリティ対策がない場合、ユーザを欺くのがいかに容易であるかを示しています。

重要なポイント

- DMARC(Domain-based Message Authentication, Reporting & Conformance)は、SPFとDKIMの整合性チェックを活用して、メールのなりすましやフィッシングを防止します。

- DMARCを導入することで、メールセキュリティが強化され、配信成功率が向上し、正当な送信者の確認によってドメインのレピュテーションが改善されます。

- DMARCレポートにより、メールチャネルの可視性が確保され、脅威の特定や配信問題のトラブルシューティングが可能になります。

- 段階的な導入アプローチ(モニタリングから強制へ)は、正当なメールの流れを妨げないために不可欠です。

- DMARCへの準拠は、業界標準や規制、主要なメールプロバイダーの要件を満たすうえで、ますます重要になっています。

メールセキュリティにおけるDMARCとは?

DMARCは、SPF(Sender Policy Framework)およびDKIM(DomainKey Identified Mail)を基盤として構築されており、ドメイン所有者に自社のメール送信のレピュテーションを管理する手段を提供するメール認証プロトコルです。

SPFは、どのメールサーバがドメインからメールを送信することを許可されているかを指定し、DKIMはメールにデジタル署名を追加して、転送中に改竄されていないことを確認します。

DMARCはこれらのチェックを活用し、不正なメールに対してどのように処理するかを指定することにより、詐欺メールに対する強固な防御手段となります。

SPFとDKIMが認証を提供する一方で、DMARCはポリシーとレポートの重要なレイヤーを追加し、受信者に失敗した場合の処理方法を指示し、可視性を提供します。

DMARCのメールセキュリティプロトコルでは、ドメイン所有者が3種類のポリシーを設定できます。

それは「p=none」、「p=quarantine」、「p=reject」です。

DMARCポリシーは、あなたのドメインから送信された不正なメッセージに対して、受信者がどのように対応するかを決定する主要な要素です。

ポリシーが「p=none」の場合、アクションは実行されずメールは配信されます。

「p=quarantine」の場合、認証されていないメッセージは迷惑メールとしてマークされる可能性があります。

最後に「p=reject」の場合、DMARCに失敗したメッセージは配信前に拒否されます。

DMARCには独自のレポート機能もあります。

有効化すると、メール受信MTAが送信者に配信状況および認証状況に関するXMLレポートを送信し、メールトラフィックの可視性を提供し、正当な送信元の特定、悪用の検出、配信問題のトラブルシューティングに役立ちます。

なぜDMARCはメールセキュリティに不可欠なのか?

DMARCは、さまざまなオンライン脅威から身を守るための最前線の防御手段であり、メールの配信成功を支える重要な要素でもあります。

ここでは、その代表的な利点をご紹介します。

1. なりすましとフィッシングの防止

フィッシングやなりすましのようなメールベースの脅威が増加している中で、組織はより高度な保護手段を必要としています。

DMARCはドメインのなりすましの可能性を大幅に減らすことで、こうした攻撃への脆弱性を下げます。

なりすまし対策を講じないままだと、ユーザの信頼を損なうだけでなく、攻撃者が自社ドメインを悪用して受信者にフィッシングを仕掛け、メールリストの信頼性にも悪影響を及ぼしかねません。

2. 配信成功率の向上

DMARCは、あなたのメールが受信者の受信箱に届き、迷惑メールフォルダに埋もれることを防ぐのに役立ちます。

正当な送信元からのメールであることを認証することで、メールサーバとの信頼関係が構築され、メッセージが通過しやすくなります。

これにより、メールのバウンスやフィルターによる除外が減り、受信者に確実に届くようになり、ドメインのレピュテーションも向上します。

3. 最新のコンプライアンス要件

メール認証の要件は世界的に厳格化しています。

組織、サービスプロバイダー、政府機関は、安全なメール通信を実現するためにDMARCの導入を義務化・推進しています。

この変化する状況は、すべての規模の企業にとって、迅速なDMARC導入の必要性を浮き彫りにしています。

- GoogleとYahooの要件

-

GoogleおよびYahooは、大量送信者に対してDMARCを主要な要件としています。

これは、メールセキュリティの強化とスパムの削減を目的とした取り組みです。

DMARCを遵守しないと、バウンス率の増加や配信成功率の低下を招きます。 - イギリスの取り組み

- 英国政府および公的機関は、国民をフィッシング詐欺から守るため、DMARCの導入と実施を強調しています。

- PCI DSS 4.0の推奨事項

-

PCI DSS 4.0では、なりすましリスクを低減する手段としてアンチフィッシング技術の活用が推奨されており、DMARCはその代表的な例とされています。

組織はこれを指針として活用することで、メールセキュリティを一層強化できます。

メールセキュリティのためのDMARCの実装方法

- ステップ1:SPFとDKIMの設定

-

DMARCを導入する前に、ドメインのSPFおよびDKIMを構成する必要があります。

これらは、送信者の正当性およびメッセージの送信元を確認することでメールを認証するための重要なプロトコルです。

SPF、DKIM、DMARCについて学びましょう。 - ステップ2:DMARCレコードの作成と公開

-

TXT形式でDMARCレコードを作成するには、当社のDMARCジェネレーターを使用します。

作成したDMARC TXTレコードを、ドメインのDNSに公開します。

このステップでは、DNS管理コンソールへのアクセスが必要です。 - ステップ3:モニタリングポリシーから始める

-

初めて認証を導入するドメイン所有者には、「p=none」のDMARCポリシーから始めることを推奨します。

これにより、メールの配信に影響を与えることなく、DMARCレポートを通じてドメインのメールトラフィックを監視できます。

すべての正当なメールストリームが正しく認証されていると確信できた時点で、「p=quarantine」や「p=reject」といったより厳格なポリシーへ段階的に移行してください。

定期的にDMARC構成を検証ツールで確認し、設定が正しく有効であることを確保しましょう。

DMARCの設定方法を学びましょう。

DMARC導入時に直面する課題と解決策

企業は、メールセキュリティのためにDMARCを実装する際に、いくつかの課題に直面します。

PowerDMARCは、これらすべての課題に対する解決策を提供しています!

- 課題1:DNSレコードの誤設定

-

DMARC、SPF、DKIMの構成では、手動ミスがよく発生します。

スペースや文字が一つ余分に入るだけで、レコードが無効になることがあります!

解決策:

自動DNSレコード生成ツールと自動DNS公開機能を使用してください。

これにより、ドメイン所有者が設定ミスを起こすことはなくなります。 - 課題2:専門知識の欠如

-

DMARCは技術的なDNSプロトコルであり、あまり知られていないのが現状です。

そのため、誤解や神話が広まりやすくなっています。

解決策:

DMARCの専門家チームを社内に持つベンダーと提携し、透明性のある対応を受けましょう。

また、無料のオンライン学習リソースを活用して、プロトコルをより深く理解しましょう。 - 課題3:早すぎるDMARCの強制ポリシー設定

-

段階的移行を待たずに導入初期から「p=reject」を適用してしまうケースがあり、正当なメールの配信に影響を及ぼすおそれがあります。

解決策:

「none」から「reject」へ段階的に移行し、レポートをモニタリングしながら進めましょう。

これにより、正当なメールの配信が維持されます。 - 課題4:緩すぎるDMARCポリシー

-

早すぎる強制は好ましくありませんが、「p=none」のまま長期間放置するのはさらに悪いです。

「p=none」のような緩いポリシーは、メール脅威に対する保護を提供しないため、DMARCの主な目的が失われます。

解決策:

Hosted DMARCを利用して、安全に強制ポリシーへと移行しましょう。

これにより、多くのドメイン所有者がなりすまし攻撃の減少を報告しています。 - 課題5:モニタリングの複雑さ

-

DMARCの生レポートはXML形式で提供されるため理解しづらく、技術に詳しくない方にとってはメールトラフィックの把握が困難になる場合があります。

解決策:

DMARCレポート解析ツールを使ってXMLレポートを簡略化・解析しましょう。

これにより、読みやすくなり、実用的な洞察が得られます。 - 課題6:SPFに関する制限

-

SPF認証プロトコルにはいくつかの制限があります。

SPFは、1回の認証で最大10回のDNSルックアップしか許可していません。

複数のメールベンダーを利用している企業は、この制限を容易に超えてしまうことがあります。

SPF制限を超えると、恒久的なエラーや認証失敗につながります。

解決策:

Hosted SPFサービスを利用し、SPFマクロを最適化しましょう。

これにより、ルックアップ制限内に収めることができ、ベンダーの確認作業も不要になります。

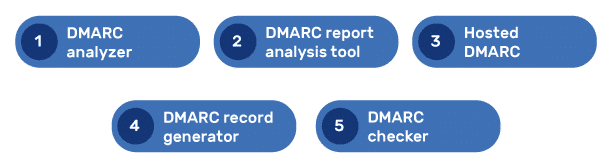

DMARCメールセキュリティのためのツールとサービス

DMARCの導入、モニタリング、レポートを簡素化するために、多くのツールやサービスが利用可能です。

- DMARCアナライザー

- DMARCの導入、監視、管理を一括で提供する包括的なDMARCソリューションです。

- DMARCレポート解析ツール

- DMARCレポートを解析し、分かりにくい認証データをわかりやすく整理して実用的なインサイトを提供するツールです。

- Hosted DMARC

- DNSへの直接アクセスが不要で、DMARCの実装とモニタリングをクラウドベースで管理できるマネージドソリューションです。

- DMARCレコードジェネレーター

- エラーフリーのDMARCレコードを即座に作成できる自動レコード生成ツールです。

- DMARCチェッカー

- あなたのドメインのDMARC構成とその有効性を即座に確認できる自動ルックアップツールです。

DMARCメールセキュリティの現実的な効果

あらゆる業界の組織が、DMARCを導入することで大きなメリットを得ています。

- Googleは、ドメイン認証を強制した後、認証されていないメールが65%減少したと報告しました。

2024年には、約2650億通にのぼる不正メッセージの送信が阻止されました。 - PowerDMARCのお客様は、DMARC構成後に10%以上のメール配信成功率の向上を報告しています。

- 正しくDMARCを実装することで、スパムやメールのバウンス率が一貫して減少しています。

- DMARCポリシーの強制は、正当なドメインを使ったなりすましやフィッシング攻撃の減少に大きく貢献しています。

DMARC導入による実例

- PayPalはDMARCの初期導入者の一つであり、ユーザを標的としたなりすましやフィッシングの大幅な減少を報告しました。

- 2016年、Bank of AmericaはDMARCポリシーを「p=quarantine」に強化し、攻撃者によるなりすましを防ぎました。

- アメリカ連邦政府はDMARC導入率が84%に達しており、政府間通信のセキュリティ強化に貢献しています。

業界別にDMARCの活用を探ってみましょう。

終わりに

無料のDMARCトレーニングを受けることで、DMARCセキュリティについて学ぶことができます!

複数のオンラインリソースでは、このプロトコルを深く理解し、自社に最適なアプローチを見極めるためのコースが提供されています。

DMARCセキュリティは、他の組織との差別化を図る上での強みになります。

情報セキュリティを強化するだけでなく、ドメインのレピュテーションやメールの配信成功率の向上にもつながります。

DMARCセキュリティ導入の支援が必要な場合は、お問い合わせフォームよりご連絡ください!

よくある質問(FAQs)

- Q1:DMARC、DKIM、SPFの違いは何ですか?

-

SPFは、どのサーバがあなたのドメインを利用してメールを送信できるかを指定します。

DKIMは、メールに暗号署名を付与し、メッセージが改竄されていないことを確認します。

DMARCは、SPFとDKIMの整合性チェックを基盤とし、ドメイン所有者が定めた認証ポリシーを適用するとともに、実用的なレポートを提供します。 - Q2:DMARCの導入にはどのくらい時間がかかりますか?

-

DMARCの導入に要する時間は環境によって異なります。

手動で設定する場合は、ドメインの複雑さや「p=none」でのモニタリング期間により、完了まで数日から数週間かかることがあります。

PowerDMARCのようなプロバイダーを利用すれば、初期のDMARCレコード設定は数分で完了しますが、強制段階(p=quarantine/p=reject)へ移行するには、十分なモニタリング期間と段階的な調整が必要です。 - Q3:小規模企業にもDMARCは必要ですか?

-

はい、DMARCは企業規模を問わず不可欠です。

どのドメインでもフィッシングやなりすましの対象になり得ます。

DMARCは、ブランドのレピュテーションとお客様の信頼を守る有効な手段として機能します。 - Q4:DMARCはメールをブロックするのですか?

-

DMARC自体が直接メールをブロックするわけではありません。

設定されたポリシー(none/quarantine/reject)に基づいて、認証に失敗したメールの取り扱いを受信側のメールサーバに指示します。

「p=reject」は、認証に失敗したメールを受信側で拒否するよう指示します。

ただし、正当なメールの誤拒否を避けるため、「p=none」で十分にモニタリングしたうえで段階的に移行することを推奨します。