DMARC設定と構成ガイド

著者: Maitham Al Lawati

翻訳: 竹洞 陽一郎

この記事はPowerDMARCのブログ記事 DMARC Setup: DMARC Setting and Configuring Guide の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

フィッシングやメールベースの攻撃が一般的になっているため、迫りくるサイバー攻撃に対する防御を強化するためにDMARC設定を構成する必要があります。

DMARC(Domain-based Message Authentication Reporting and Conformance)プロトコルの設定は、メールのコンプライアンスを確保するための最初のステップです。

これを達成する最も速い方法は、DNSレコードを作成し、ホスティングプロバイダの助けを借りて公開することです。

DMARCの設定方法

DMARCレコードを作成することから始めます。

複雑に聞こえるかもしれませんが、DMARCの設定プロセスは比較的簡単です!

DMARC設定の説明

DMARC設定は、メールのなりすましやフィッシング、メール詐欺と戦うために組織を支援するメール認証プロセスです。

DMARC設定は、他のメール認証システムであるSPF(Sender Policy Framework)やDKIM(DomainKeys Identified Mail)と連携して動作し、メール通信の信頼性を検証します。

なぜDMARCを設定する必要があるのか?

フィッシング攻撃の90%はメールを経路としています。メール認証は不可欠です。

2020年のFBIインターネット犯罪苦情センター(FBI IC3 Report 2020)によると、アメリカではメールベースの攻撃に関する28,500件の苦情が報告されました。

これにより、DMARCの重要性がすぐに浮き彫りになります。

知っていましたか?

- 2020年には、世界中の組織ドメインの75%がフィッシングメールを送信するために偽装されました

- そのフィッシングキャンペーンの74%が成功しました

- BECの頻度は昨年から15%増加しました

- IBMによると、昨年は5社に1社が悪意のあるメールによるデータ侵害を経験しました

今すぐあなたのドメインをチェックして、メール詐欺からどれだけ保護されているか確認しましょう!

DMARC設定の要件

DMARCレコードを設定し、それに進むと決めた場合、実装に進む前にいくつかの前提条件を満たす必要があります。

- DNS管理コンソールへのアクセスが必要です

- 認証されたメール送信者をすべて認識していることを確認します

- DNSに公開されたSPFおよび/またはDKIMレコード

DMARC設定の基礎要素:SPFとDKIMの整合性

DMARCポリシー設定を構成するには、Sender Policy Framework(SPF)またはDomainKeys Identified Mail(DKIM)、またはその両方を実装する必要があります。

SPFは、どのIPアドレスまたは送信ソースがあなたのドメインからアウトバウンドメールを送信することを許可されているかをメールサーバに伝えます。

DKIMは、送信メールにデジタル署名を追加し、メッセージの改竄を防止します。

これにより、ブランドをフィッシング詐欺で偽装するスパムメールや詐欺メールがメールクライアントに届くのを防ぎます。

ドメインの整合性を設定して、SPFおよびDKIMヘッダーフィールドとFrom:ドメインの部分一致を通過させることができます。

または、より厳格な認証を希望する場合は、完全一致を選択することもできます。

DMARCの設定方法: ステップバイステップガイド

DMARC DNS設定を開始するには、以下の設定手順に従ってください。

- ステップ1: DMARCレコードの作成

-

ポリシーを定義し、実装を確立するDNSレコードを作成することから始めます。

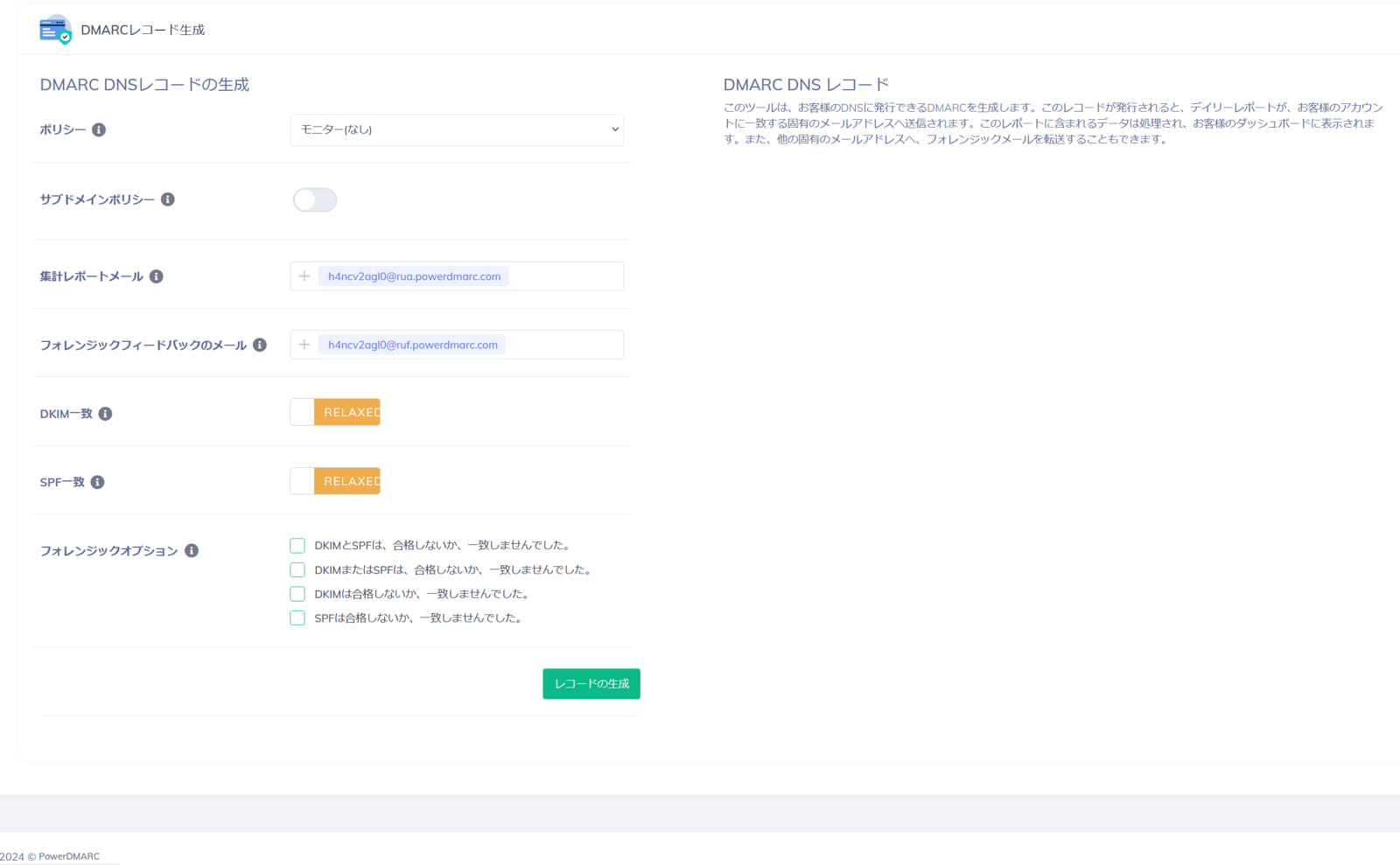

無料のレコードを作成するには、下のスクリーンショットに示すDMARCジェネレーターツールを使用します。

ツール画面を開くと、入力が必須のいくつかの基準が表示されます。

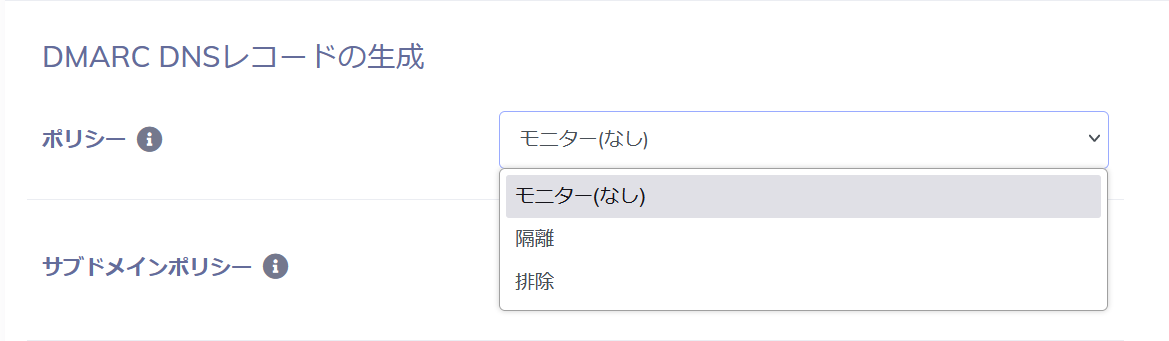

- ステップ2: メールに適したDMARCポリシーの選択

-

p=ポリシータグは、DMARC設定で構成する必要がある必須タグです。

これをスキップすると、レコードは無効になります。

メールのなりすましを防止するためには、p=quarantine以上のDMARCポリシーを構成する必要があります。

ただし、完全な施行にコミットする前にメールを監視したい場合は、「none」ポリシーを選択することもできます。

- ステップ3: レポートを有効にして「生成」をクリック

-

残りの基準は必須ではありませんが、DKIMおよびSPFの整合性の柔軟性を設定するか、DMARCレポートを有効にしたい場合は設定できます。

RUAおよびRUFレポートは、メールの流れと認証結果を追跡し、不整合を迅速に検出するのに役立ちます。

最後に、「生成」ボタンをクリックしてDMARC設定を確定し、レコードの作成プロセスを完了します。

- ステップ4: レコード設定の公開と検証

-

TXTレコードの作成が完了したら、「コピー」ボタンを使用して構文を直接コピーし、DNS管理コンソールに移動します。

DNSにレコードを貼り付けてDMARC設定を完了します。

DMARCレコードをDNSに公開する方法について詳しくは、詳細なガイドをご覧ください。

DMARC設定の例

以下は、典型的なDMARC設定の例です:

v=DMARC1; p=reject; adkim=s; aspf=s; rua=mailto:mymail@domain.com; ruf=mailto:mymail@domain.com; pct=100; fo=0;

注意:メール認証のプロセスを始める際には、DMARCポリシー(p)をrejectではなくnoneに設定して、メールの流れを監視し、厳格なポリシーに移行する前に問題を解決することができます。

レコード構文の解説

DMARC設定の構文は、メールの認証方法と認証後のアクションを決定するため、実装の最も重要な部分です。

主なメカニズムをいくつか探ってみましょう。

- 「v」フィールドはDMARCのプロトコルバージョンを決定します。

これはDMARC1です - 「p」フィールドは必須のDMARCポリシーフィールドで、none/reject/quarantineポリシーに設定できます

- 「rua」集約フィードバックおよび「ruf」フォレンジックレポートフィールドは、受信メールサービスプロバイダが受信者に送信されたメールに関するフィードバックを提供するのに役立つDMARCレポートオプションです。

これらのレポートは、指定したメールアドレスまたは専用のメールボックスに送信されます

これらはほんの一部に過ぎません。

DMARCタグに関する詳細なブログでさらに詳しく調べることができます。

DMARCレコード設定の検証

DMARCを設定した後、構成がニーズに合っていることを確認するために、設定を検証する必要があります。

適切なチェックと監視がないと、メール認証は非常に難しくなり、偽陽性や失敗が発生し、メール配信パフォーマンスに影響を与える可能性があります。

設定を検証するには、PowerDMARCのDMARCチェッカーツールを無料で使用できます。

このツールは、DNS TXTレコードの有効性を即座に検証し、レコードの状態を表示するだけでなく、エラーを強調表示し、より早くコンプライアンスを達成するための改善点を提案します。

使用方法

- 目的地のボックスにドメイン名を入力します。

(例:あなたのウェブサイトURLがhttps://company.comの場合、ドメイン名はcompany.comになります) - 「Lookup」ボタンをクリックします

- 画面に結果が表示されます

手動検証の代わりに、この検証方法をお勧めします。

より迅速で正確かつ手間のかからない体験ができます。

DKIMやSPFなしでDMARCを設定できますか?

いいえ。

メールが認証されるようにするには、どちらか一方を設定する必要があります。

最大限のセキュリティを確保するために、両方を設定することをお勧めしますが、それは完全に任意です。

私たちのナレッジベースでは、両方のアプローチについて詳しく説明しています。

DMARC設定の利点と用途

DMARC設定は、以下の状況で役立ちます。

- 認証された送信者のみがあなたのメールドメインを使用してメールを送信することを許可するため

- メールフィッシングや直接ドメインなりすまし攻撃を防止するため

- あなたの代理でメールを送信しているIPアドレスやソースを確認するため

- スパムメッセージが受信者に届くのを防ぐため

- 正当なメールトラフィックのメール配信率を向上させるため

最適なDMARC設定とは?

メールベースの攻撃から最大限の保護を受けたい場合、最適なDMARC設定はp=rejectです。

(pはレコードポリシーを指定するメカニズムです)

適切なDMARC設定は、望む施行の程度(DMARCに失敗したメールを受信者がどれだけ厳格に扱うか)に依存します。

監視のみを行う場合は、「none」ポリシーでDMARCを設定できますが、承認されていないメールを隔離またはスパムフォルダで確認してから破棄または受け入れる場合は「quarantine」に設定できます。

DMARCを活用してドメインなりすましを防ぐ

ドメインがなりすましされ、フィッシングやBEC攻撃を防ぐためにDMARCを設定したい場合、DMARCレコードを生成する際に次の基準を選択することをお勧めします。

DMARCポリシーをp=rejectに設定。

これはどういう意味ですか?

組織でDMARC施行を設定し、ポリシーをp=rejectで設定を選択すると、DMARC認証に失敗したドメインから送信されたメールメッセージは、受信者のメールボックスに配信される代わりに、受信メールサーバーによって即座に拒否されます。

DMARCをオフにする方法

ドメインのメール認証をオフにすることは推奨されません。

サイバー攻撃のリスクが広がり、サイバー犯罪者があなたのドメインを偽装するためのオープンアクセスを提供することになるためです。

それを考慮した上で、プロトコルを無効にしたい場合は、以下の手順に従ってください。

- DNSレジストラの管理コンソールにアクセスします

- DNS設定を編集するための詳細DNSエディタに移動します

- DMARCを無効にしたいドメインを見つけます

- DMARC TXTレコードを削除します

- 変更を保存し、反映されるまでしばらく待ちます

コンソールにアクセスできない場合は、ドメインレジストラに連絡してレコードの削除を依頼することもできます。

DMARCのDNSエントリを削除すると、その特定のドメインに対するプロトコルが自動的に無効になります。

ただし、DMARCが有効な複数のドメインがある場合、それらのドメインのDNSエントリを手動で削除する必要があります。

PowerDMARCで簡単にDMARCを設定

PowerDMARCにアカウントを作成すると、プロトコルの実装と設定を処理します。

また、ドメインとメールの健全性を管理および監視し、集約レポートを解析し、認証結果を専用ダッシュボードに整理します。

手動設定の手間をかけたくない場合は、15日間の無料トライアルを利用してプロセスを自動化できます。

(代理店版のMailDataなら、1か月の無料トライアルです)

メール認証の利点を享受し、DMARCを設定してドメインを効果的に保護するには、今すぐDMARCアナライザーにサインアップしてください!