データブローカー情報を悪用したフィッシングメールの識別と防御方法

著者: Ahona Rudra

翻訳: 岩瀨 彩江

この記事はPowerDMARCのブログ記事 How to Identify and Protect Against Phishing Emails Leveraging Data Broker Information の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

技術の進歩が加速し、インターネットの利用が増加するにつれて、より多くのデータがオンラインで入手可能になっています。

データや個人情報の公開が進むことにより、サイバー犯罪が大幅に増加する要因となっています。

Statista の Market Insightsによると、世界のサイバー犯罪による損失額は今後 4 年間で増加すると予測されており、2024 年の 9.22 兆ドルから 2028 年には 13.82 兆ドルに達すると見込まれています。

サイバー犯罪という包括的な用語の中に含まれる犯罪の一つがフィッシングメールです。

サイバー犯罪者はデータブローカーから情報を入手し、もっともらしいフィッシングメールを作成します。

その結果、注意深い人でさえも騙されてしまうことが少なくありません。

このようなメールは、認証情報の窃取による金銭的損失、マルウェア感染、データ漏えい、ネットワーク侵害などの深刻な被害をもたらす可能性があります。

ここでは、このようなフィッシングメールをどのように識別し、防止するために取るべき対策について見ていきましょう。

重要なポイント

- 世界的なサイバー犯罪による損失は大幅に増加すると予測されており、個人や組織が警戒を怠らないことの重要性が強調されています。

- サイバー犯罪者はデータブローカーの情報を利用して、注意深い利用者でさえも欺くほど現実的なフィッシングメールを作成します。

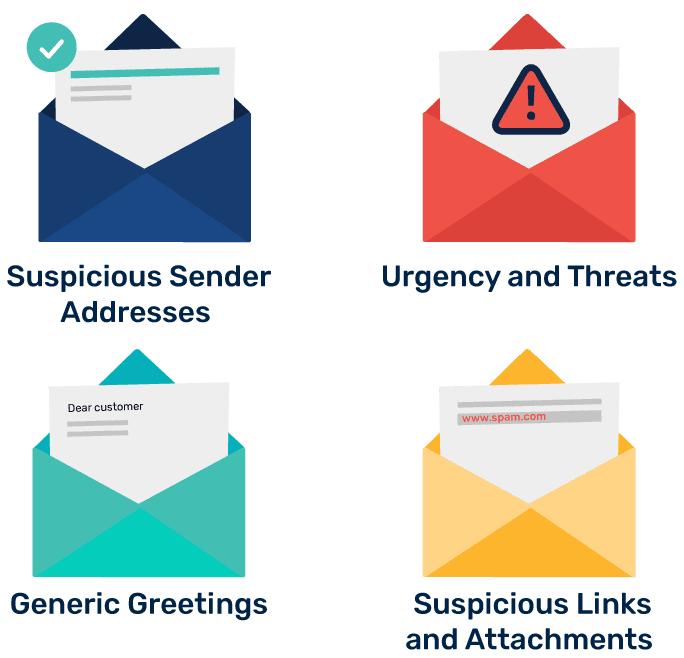

- フィッシングの手口には、緊急性を装った要求や一般的な挨拶文などが含まれており、そのようなメールの正当性に疑念を抱くべき兆候となります。

- メール内のリンクにカーソルを合わせることで、表示されるWebアドレスが想定と異なる場合、フィッシングの可能性を見抜くことができます。

- メールフィルタリングツールの活用や多要素認証の有効化などの積極的な対策により、フィッシング攻撃の被害に遭うリスクを効果的に軽減することができます。

サイバー犯罪者はデータブローカーの情報をどのように利用するのか?

データブローカーは、さまざまな情報源から個人情報を収集し、詳細なプロフィールを作成します。

このため、サイバー犯罪者はデータブローカーを非常に好みます。

彼らはあらゆる場所からあなたの情報を集めています。

たとえば、公的記録(有権者名簿、不動産所有情報)、オンライン上の情報(閲覧履歴、ソーシャルメディアのプロフィール、ニュースレターの登録)、さらには商業的な情報源(ロイヤルティプログラム、購買履歴)などです。

このような情報は、説得力があり現実味のあるフィッシング詐欺を仕立てたり、あなた本人や信頼できる送信者になりすまして、個人情報や金銭を盗み出したりするために利用されます。

メールによるフィッシングの見分け方

以下では、メールを主要な手段として行われるフィッシング攻撃を見抜くための方法を紹介します。

これにより、詐欺師が人々を罠にはめるために通常どのような手口を使うのかを理解することができます。

- 1.不審な送信者アドレス

-

詐欺師は、あたかも「正規の送信元」から送られたように見せかけてメールを送信し、受信者を騙そうとします。

しかし、注意深く確認する必要があります。

一見正規に見える送信元アドレスには、わずかなスペルミスや余分な文字が含まれていることがよくあります。

正規のメールは、信頼できる有名な送信元から送られてくるはずです。

たとえば、実際の銀行からのメールアドレスは@bankabc.comのように銀行のドメインで終わりますが、ランダムな@gmail.comなどのドメインから送られてくることはありません。 - 2.緊急性と脅迫

-

フィッシングメールは、受信者にパニックを引き起こすよう仕向けるのが一般的です。

詐欺師は、すぐに行動を起こさせるような表現を使います。

たとえば、「情報を確認しないとアカウントを停止します」や「至急の対応が必要です」といった脅し文句がよく使われます。

覚えておいてください。

正規の企業は、受信者に即時の行動を強要することはありません。 - 3.一般的な挨拶文

-

メールの冒頭が「お客様各位(Dear customer)」で始まり、あなたの名前が記載されていない場合は注意が必要です。

一般的な挨拶文は、フィッシング詐欺で最もよく使われる手口の一つです。

信頼できる企業は、顧客の名前を記載し、通常は挨拶文を個別にカスタマイズします。

ただし、完全に安全とは言い切れません。

データブローカーの存在により、詐欺師があなたの名前を知っていて、メール内に記載する場合もあります。

詐欺に遭わないためには、メールの送信元を信じる前に、少しでも不審な点がないかすべて確認しましょう。 - 4.不審なリンクや添付ファイル

-

知らない送信者から届いたメール内のリンクや添付ファイルは、絶対に開かないでください。

それらは悪意のあるWebサイトへ誘導したり、ウイルスに感染させたりする可能性があります。

たとえ送信者を知っている場合でも、十分に注意が必要です。

リンクにカーソルを合わせると、実際のWebアドレスが表示されます。

表示されているものと異なる場合、それはフィッシングの兆候かもしれません。

フィッシングメールの手口の例

データブローカーの協力により、フィッシング詐欺師は権威ある送信元を装うことができます。

以下に、フィッシングメールがどのように人を騙そうとするかの一般的な例を紹介します。

- 1.銀行を装った偽装メール

-

データブローカーは、あなたの個人情報や金融情報の多くにアクセスできます。

サイバー犯罪者は、これらの情報を利用または購入して、銀行から送られたように見せかけたメールを送信します。

そのようなメールでは、「不審な取引を検出しました」などと警告し、アカウントを確認するためにリンクをクリックするよう促すことがあります。

デジタルフットプリント(オンライン上に残る個人情報)を削減し、フィッシング詐欺やデータブローカーによる不正利用を防ぐためのツールも存在します。

たとえば DeleteMe のようなツールは、データブローカーからの情報削除申請を支援し、あなたの情報が掲載されているWebサイトの数、削除済みの記録数、検出された個人情報の件数などをダッシュボードで確認できます。

これらの月次レポートを監視することで、自分のデジタルフットプリントを把握し、個人情報の盗難やその他のサイバー犯罪から身を守ることができます。

そのようなメールでは、「不審な取引を検出しました」などと警告し、アカウントを確認するためにリンクをクリックするよう促すことがあります。 - 2.サービスプロバイダーを装った偽の請求書

-

公共料金会社やサブスクリプションサービスなど、実際に利用しているサービスを装ったメールが届くこともあります。

このようなメールでは、請求書の支払いを促し、支払い用リンクをクリックさせようとします。

詐欺を見抜くために、正規の請求書に含まれるべき情報を確認しましょう。

具体的には、あなたの氏名、クライアント情報、請求日、提供されたサービスの内容、請求金額、支払い条件などが含まれている必要があります。 - 3.有名ブランドのなりすまし

-

フィッシング詐欺師は、Amazon や PayPal などの有名ブランドを装い、「注文確認」「アカウント更新」「支払い問題」などを装ったリンクをクリックさせようとします。

これらのメールは、ログイン情報の入力を求めることが多く、入力してしまうと不正アクセスに悪用される可能性があります。

フィッシング被害に遭ってしまった場合の対処法

フィッシングを防ぐために取ることができる予防策や積極的な手段はいくつもあります。

- 受信トレイに届く前に不審なメールを検出・隔離するメールフィルタリングツールを使用する

- パスワードだけでなく追加のセキュリティ層を加える多要素認証(MFA)を有効にする

- 送信元の正当性を確認する

- 信頼性のある兆候を見極めることなどです。

それでもフィッシング被害に遭ってしまった場合、最初にすべきことは、侵害されたアカウントのパスワードをすべて変更することです。

また、攻撃者に盗まれたものと同じ、または似たパスワードを使用している他のアカウントについても変更を検討してください。

もしフィッシングサイト上でクレジットカードやデビットカード情報を入力してしまった場合は、すぐにカードを停止してください。

さらに、クレジットアカウントには不正利用防止のための「詐欺アラート(Fraud Alert)」を設定しましょう。

攻撃者がなりすました相手(銀行、友人、CEOなど)が特定できる場合は、速やかに連絡してください。

また、自分のメールアカウントを削除したり、オフラインにすることで、フィッシングリンクが連絡先リストに拡散するのを防ぐことができます。

さらに、悪意のあるリンクをクリックしてしまった場合は、マルウェアがインストールされている可能性があるため、必ずデバイス全体をウイルススキャンしてください。

組織や企業がドメインのなりすまし被害を受けている場合、メール認証(Email Authentication) が効果的な解決策となります。

特に、業界標準である DMARC(Domain-based Message Authentication, Reporting, and Conformance)などのメール認証プロトコルを導入することで、攻撃者が自社ドメインを悪用してなりすましメールを送信することを防止できます。

これにより、認可されていない送信元からのメール送信も防止でき、組織全体のセキュリティを強化することができます。

注意すべきその他の詐欺

以下は、特に注意して避けるべき詐欺の例です。

- 求人詐欺

- 専門知識がない分野での求人を、突然メールで提案してくる場合は注意してください。unsolicited(勧誘なし)で送られてくる求人メールは、詐欺の可能性があります。

- オンラインショッピング詐欺

-

正規のオンラインストアのように見せかけた偽サイトが存在します。

これらは、あなたの金銭や個人情報を盗み取る目的で作られています。

被害者を誘い込むために、信じられないほど低価格の商品を提示することがあります。 - 偽ウイルス対策ソフト詐欺

- ポップアップ警告などで「コンピューターがウイルスに感染しています」と表示し、偽のウイルス対策ソフトの購入やダウンロードを促す手口です。

まとめ

デジタル技術が進化する現代社会では、プライバシーが常に危険にさらされています。

オンライン上で個人情報を共有する際は、常に注意を怠らないことが重要です。

プライバシー保護に特化したツールを利用したり、共有する情報を最小限に抑えたりすることを検討しましょう。

多くのデータブローカーは「オプトアウト(登録削除)」の手続きを提供しており、各社のWebサイトからデータベース上のあなたの情報を削除する申請が可能です。

フィッシングメールを受け取ったユーザや、なりすまし被害を受けた企業は、これまで紹介した手順に従って、被害を最小限に抑えることが大切です。

常に警戒心を持ち、自分自身と周囲の人々を教育し、データブローカーやフィッシング詐欺から情報を守るために積極的な対策を取りましょう。

組織内でのメールフィッシング防止を強化するには、無料のDMARC トライアルに登録し、導入を検討してみてください。