Googleカレンダーのなりすましを悪用したフィッシング詐欺の手口

著者: Milena Baghdasaryan

翻訳: 古川 綾乃

この記事はPowerDMARCのブログ記事 Google Calendar Spoofing: How Attackers Use It for Phishing Scams の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

ここ数か月、サイバーセキュリティの専門家たちは、巧妙なフィッシング詐欺の一種であるGoogleカレンダーのなりすまし攻撃に対し、懸念を強めています。

この高度な手法では、攻撃者が一見正規に見える偽の会議招待を送り、受信者をフィッシングサイトへ誘導します。

これらのサイトは Google の公式プラットフォームに非常によく似ており、ユーザーに機密情報の入力や悪意あるリンクのクリックを促すため、危険性が非常に高いものです。

Check Pointの研究者は最近、Googleカレンダーのなりすまし攻撃を調査し、ハッカーが4週間で300の組織を標的に、4,000件以上の偽のカレンダー招待を送信していたことを明らかにしました。

このような大規模な攻撃は、この手法が極めて危険であり、検出と防止が重要であることを示しています。

重要なポイント

- サイバー犯罪者はGoogleカレンダーの機能を悪用し、正規の招待に見せかけたフィッシングメールを送信します。

- Googleカレンダーのユーザー数は5億人を超えており、多くのユーザーが攻撃の対象となる可能性があります。

- ハッカーはGoogleフォームやGoogleドローイングなどのツールを利用し、攻撃をより巧妙かつ危険なものにしています。

- わずか4週間で4,000件以上のフィッシングメールが確認され、最大で300の組織が影響を受けました。

- 推奨される対策として、「既知の送信者」機能の利用、不審な招待の無視、メールセキュリティの強化などがあります。

Googleカレンダーのなりすましの仕組み

以下は、Googleカレンダーのなりすましが成功する際の一般的な手順です。

カレンダー招待機能の悪用

- Googleカレンダーのなりすまし

-

攻撃者は、Googleカレンダーのユーザーフレンドリーな機能を悪用して、正規の会議招待のように見えるフィッシングメールを送信します。

初期の攻撃では、Googleカレンダーに標準搭載されている機能を使い、Googleフォームへのリンクを含める手法が主流でした。

しかし、時間の経過とともに攻撃手法はより巧妙化し、セキュリティフィルタやゲートウェイに検出されにくい形式へと進化しました。

現在では、攻撃はGoogleドローイングの機能に合わせて進化しています。

Googleフォーム、Googleドローイング、またはICSファイルの添付リンクには、しばしばCAPTCHAやサポートボタンが含まれています。 - Googleカレンダーのデフォルト設定を悪用

-

Googleカレンダーのデフォルト設定では、ユーザーが望まない招待であっても自動的に予定として追加されてしまいます。

攻撃者はこの点を利用して、メールでのやり取りがなくても、ユーザーのカレンダー内に悪意のあるリンクを自然に紛れ込ませます。

改竄されたメールヘッダーと送信者のなりすまし

研究者によると、サイバー犯罪者は Googleカレンダーを経由してフィッシング招待を送信することで、スパムフィルターを回避できる場合があることが明らかになっています。

これは、メールがあたかも正規の Googleサービスから送信されたかのように見えるためです。

Googleカレンダーを利用することで、メールヘッダーは正規のものとほぼ区別がつかず、攻撃者が送った招待も本物と誤認されやすくなります。

研究者が共有したヘッダー情報のスナップショットからは、これらのフィッシングメールがDKIM、SPF、DMARCといったメール認証を通過し、通常の受信トレイに届けられていたことが確認されています。

さらに攻撃者は、送信済みのカレンダーイベントをキャンセルし、メモを追加することができます。

このメモは参加者全員にメールとして送信されるため、結果としてフィッシングメールの送信回数が事実上倍増します。

メモ内にはGoogleドローイングなどへのリンクが挿入され、被害者をフィッシングサイトへ誘導する仕組みがとられています。

悪意のある.icsファイルと偽リンク

Googleカレンダーを悪用したフィッシングメールには、GoogleフォームやGoogleドローイングへのリンクを含む.icsカレンダーファイルが添付されることがあります。

受信者が添付ファイル内の最初のリンクをクリックすると、さらに別の悪意あるリンクをクリックするよう促されます。

これらのリンクはreCAPTCHA風の画面やサポートボタンを装っている場合が多く、正規の操作だと誤認させるよう設計されています。

この手法は、機密情報の窃取や不正行為につながる典型的なフィッシング攻撃で、過去にも多数確認されています。

こうした特徴を理解することで、オンライン上の安全確保に役立ち、被害を未然に防ぐことができます。

偽のサポートページと暗号資産詐欺

悪意あるリンクを踏むと、被害者は個人情報や企業データを盗む目的で作られた詐欺サイトへ誘導されます。

これらのページは、暗号資産マイニングサイト、ビットコインのサポートページ、あるいは偽の認証プロセスを装ったページなど、多様な形式を取ります。

最終的な目的は、被害者から機密情報や支払い情報を収集することです。

なぜGoogleカレンダーが詐欺師の標的となるのか

Googleカレンダーは世界中で最も広く利用されているスケジュール管理プラットフォームの一つで、5億人以上のユーザーが予定管理や会議調整に日常的に使用しています。

Google Workspaceの一部として41言語で提供されており、幅広いユーザー層を抱えていることが攻撃者にとって魅力的な標的となっています。

また、カレンダー招待は通常のフィッシングメールよりも信頼されやすく、多くのユーザーが日常的に受け取り、操作しているため、不審な点に気付かれにくい傾向があります。

この特性が、Googleカレンダーを悪用したなりすまし攻撃の成功率を高めている要因となっています。

Googleカレンダーのフィッシング詐欺の影響

Googleカレンダーを悪用したフィッシング詐欺は、個人・組織の双方に重大な損害をもたらす可能性があります。

攻撃者に個人情報や財務情報が盗まれると、クレジットカード詐欺、不正取引、他アカウントへの不正アクセスなどに悪用される恐れがあります。

実際の攻撃事例では、教育機関、医療サービス、建設企業、銀行など、多様な業界に属する約300の組織が影響を受けたと報告されています。

組織がこれらのリスクを軽減するためには、ドメインのなりすまし対策(なりすましメール防止のための認証設定など)を導入することが重要です。

これにより、企業ドメインがフィッシング攻撃やその他の不正行為に悪用される可能性を大幅に低減できます。

最新のGoogleカレンダーのなりすまし攻撃で300の組織が標的に

Check Pointの研究者は、わずか4週間の間に300の組織を対象として、4,000件以上の偽のカレンダー招待が送信された複雑なフィッシングキャンペーンを確認しました。

攻撃者はメールヘッダーを改竄し、信頼できる人物からGoogleカレンダー経由で送られた正規の招待のように見せかけていました。

攻撃者の主な動機は金銭的利益で、ユーザーをだまして機密情報を提供させたり、企業のデータにアクセスさせたりすることを狙っていました。

取得された情報は、クレジットカード詐欺、不正取引、他のアカウントへの不正アクセスなどに悪用される恐れがあります。

攻撃は通常、カレンダーファイル(.ics)や偽のサポートページへのリンクを含むフィッシングメールから始まります。

ユーザーは次に「認証手続きを完了するように」と促され、個人情報や支払い情報の入力に誘導されます。

これらのランディングページは、暗号資産マイニングサイトやビットコインのサポートページを装っている場合が多く、被害者を欺くために巧妙に設計されています。

Googleの対応とセキュリティ対策

「既知の送信者」設定を有効にする

Googleカレンダーのなりすましを防止するための有効な手段の一つとして、「既知の送信者」設定の利用が挙げられます。

実際、Google自身も、広がるGoogleカレンダーのなりすまし攻撃への対応として、この機能の使用を推奨しています。

Googleの広報担当者によると、Googleカレンダーで「送信者が既知の場合のみ」設定を有効にすることで、「連絡先に登録されていない、または過去にメールでやり取りしたことがない送信者から招待を受け取った際に、ユーザーへ警告を出すことで、この種のフィッシング攻撃への防御に役立ちます」と述べています。

Googleが推奨する一般的なセキュリティ対策

「既知の送信者」設定の利用に加えて、Googleはオンライン上でより良く、より効果的なセキュリティ対策に関する一般的なアドバイスも提供しています。

たとえば、ユーザーは次のような対策を行うことができます。

- カレンダーの設定を定期的に見直し、必要に応じて調整すること。

- 予期しない招待や、不審な行動を求められる通知に注意を払うこと。特に、正規のGoogleセキュリティ警告の特徴を理解しておくことは、高度なフィッシング攻撃から身を守る上で重要です。

- 招待を承諾する前に、送信者のメールアドレスを必ず確認すること。

カレンダーフィッシングから自分を守るための専門家のアドバイス

- イベント招待には慎重になること

-

予期しない招待が届いた場合は、送信者情報に不一致や誤り、不審な点がないかを慎重に確認するべきです。

特に、緊急性を強調したり、「今すぐ対応しないと損をする」といったFOMO(見逃すことへの不安)をあおったりする招待には注意が必要です。

即時の行動を求める内容であれば、特に警戒してください。

また、アカウント上の異常な活動を検知するために、行動分析ツールを活用することも有効です。 - 不審なリンクをクリックしないこと

-

リンクをクリックする前に、マウスカーソルをリンクの上に置いてURLを確認しましょう。

これにより、リンク先のおおよその内容やドメインを事前に把握できます。

あわせて、URLの評判チェック機能を備えた高度なメールセキュリティソリューションを利用することも推奨されます。

また、信頼できない送信元からの添付ファイルはダウンロードしないようにしてください。

こうしたファイルは悪意のあるものである可能性があり、デバイスにマルウェアやウイルスを感染させるリスクがあります。 - アカウントのセキュリティを強化すること

-

Googleアカウントには、必ず二要素認証(2FA)を有効にしましょう。

たとえ認証情報が漏洩した場合でも、2FAを有効にしておけば、攻撃者による不正ログインを防げる可能性が高まります。

また、すべてのオンラインアカウントで強力かつユニークなパスワードを使用し、氏名や生年月日など、ハッカーに推測されやすい個人情報は避けてください。

さらに、すべてのGoogleサービスにおいてセキュリティ設定を定期的に見直すとともに、OSやアプリを常に最新の状態に保つことも重要です。 - 規制を遵守すること

-

これらの要件は、罰則を課したり手続きを複雑にしたりするためではなく、ユーザーをより確実に保護するためのものです。

GoogleとYahooは最近、大量送信者に対する新たなメール認証要件を導入しました。

これは、1日に5,000通以上のメールを送信する送信者に対し、SPF、DKIM、DMARCといったプロトコルを実装することを義務付けるものです。

大量送信者は、自身のメールを適切に認証し、受信者が簡単に配信停止できる仕組みを提供し、スパム率を0.3%未満に抑える必要があります。

これらの対策は、フィッシング攻撃やその他の悪意あるメール行為からユーザーを守ることを目的としています。

フィッシングキャンペーンの進化する性質

セキュリティ対策が進化するのに伴い、攻撃者の手口も絶えず進化しています。

たとえば、Googleフォームを利用した攻撃が検出されやすくなったことを察知した攻撃者は、より巧妙で予測しにくい手法としてGoogleドローイングを悪用するようになりました。

この流れを踏まえると、GoogleドキュメントやGoogleドライブなど他のサービスが今後標的になる可能性も十分考えられます。

そのため、Google Workspaceに限らず、あらゆるプラットフォームにおいて柔軟に対応し、慎重に利用する姿勢が求められます。

最後に

Googleカレンダーがオンラインコミュニケーションで広く利用されている現状を踏まえると、それを悪用したフィッシング詐欺には特に注意が必要です。

最近の攻撃事例は、この種の攻撃がいかに迅速かつ効果的であるかを示しており、ユーザーが推奨される対策を実践する重要性が強調されています。

予期しない招待、特に何らかの行動を求める招待は必ず確認し、カレンダーイベントのリンクをクリックする前にURLをチェックしてください。

また、多要素認証(MFA)の活用や、強力なパスワードの使用は、こうした攻撃への防御力を高めるうえで大きな効果があります。

一見すると複雑で高度な攻撃に見えるかもしれませんが、必要な知識やスキル、適切なセキュリティ習慣を身につければ自らを守ることは十分可能です。

よくある質問(FAQs)

なぜスパムのカレンダー招待が届き続けるのですか?

Googleカレンダーには、招待をどのようにカレンダーへ追加するかを管理するための設定があります。

設定を見直すことで、スパム招待の受信を減らすことができます。

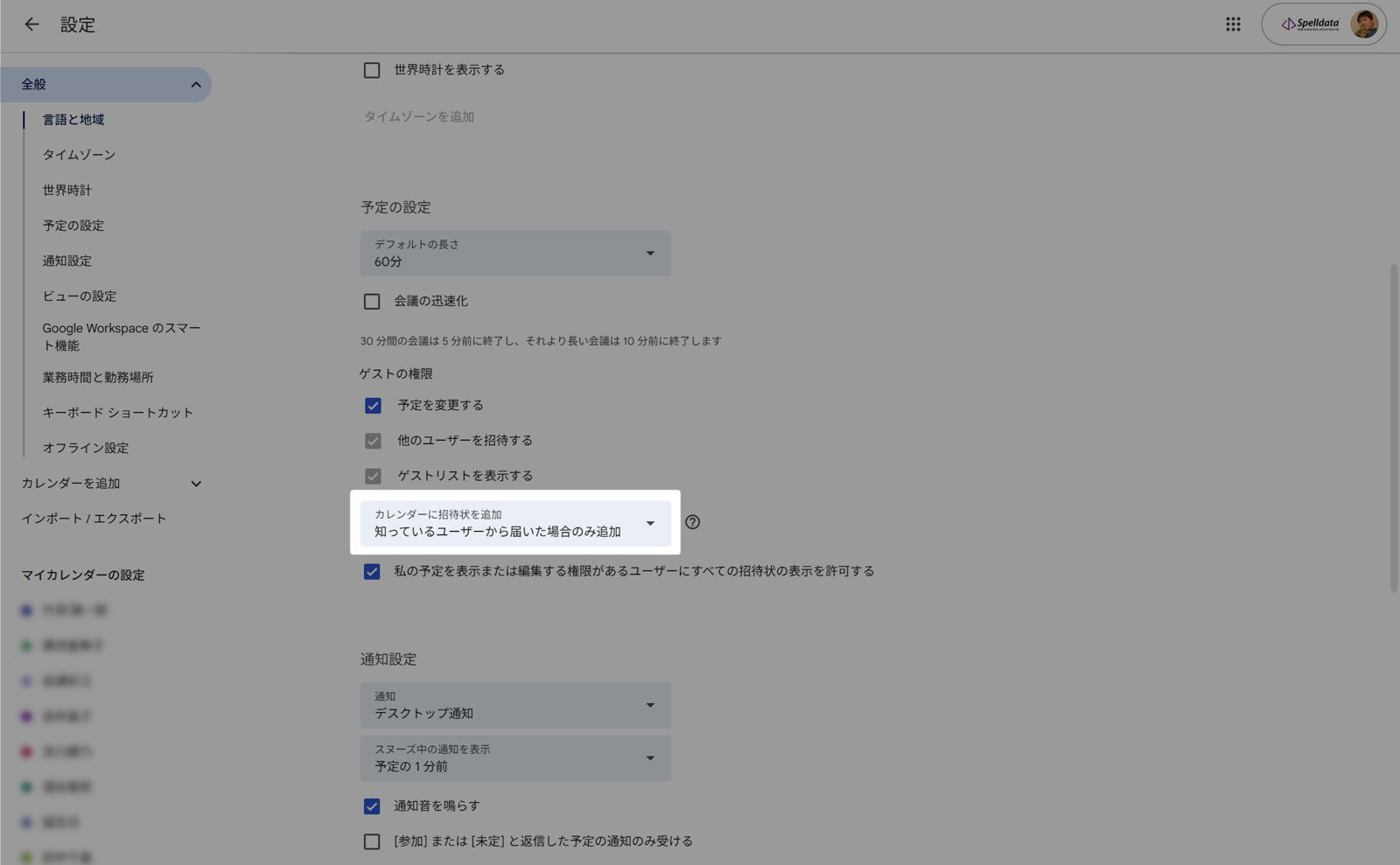

設定方法は以下の通りです。

- Googleカレンダーを開きます。

- 画面右上の「設定」をクリックします。

- 左側メニューの「全般」 → 「イベントの設定」を開き、「カレンダーに招待を追加」を選択します。

- 次のいずれかのオプションを選びます。

- 「すべての招待状を追加」(この設定の場合、スパム招待が届く可能性が高くなります)

- 「知っているユーザーから届いた場合のみ追加」(お勧め)

- 「招待メールから出欠確認に返答したときに追加」

Googleカレンダーのセキュリティはどのくらい高いですか?

Googleカレンダーは多くのセキュリティ機能を備えていますが、その全体的な安全性は、ユーザー自身の設定や利用習慣にも左右されます。

たとえば、二要素認証を有効にすること、強力なパスワードを使用すること、「送信者が既知の場合のみ」を選択すること、不明な送信者からの招待に常に注意することなどが挙げられます。

こうした対策を実践することで、自分自身や連絡先にとって、より安全で安心できるGoogleカレンダー環境を構築できます。

Gmailになりすまし対策機能はありますか?

はい、GmailにはSPF、DKIM、DMARCのチェックを含む複数のなりすまし対策機能が備わっています。

しかし、攻撃者がこれらの保護機能を回避する場合もあるため、追加のセキュリティ対策を講じることが必要です。

Gmailの標準的な保護機能を補完し、メールセキュリティをさらに強化するには、PowerDMARCのような高度なDMARCソリューションの利用を検討すべきです。

このプラットフォームは、包括的なメール認証とレポートツールを提供し、企業をなりすまし、フィッシング、その他のメールベースの脅威から保護するのに役立ちます。