SOC 2とは何か?種類・信頼基準・取得プロセスをわかりやすく解説

著者: Ahona Rudra

翻訳: 古川 綾乃

この記事はPowerDMARCのブログ記事 What is SOC 2? Types, Trust Criteria & Processの翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

主なポイント

- SOC 2は、サービスプロバイダーによる顧客データの管理体制を評価するために、AICPAが策定したセキュリティ基準です。

- SOC 2 Type Iは特定時点における統制をレビューし、Type IIはそれらの統制が数か月にわたって有効に機能しているかを評価します。

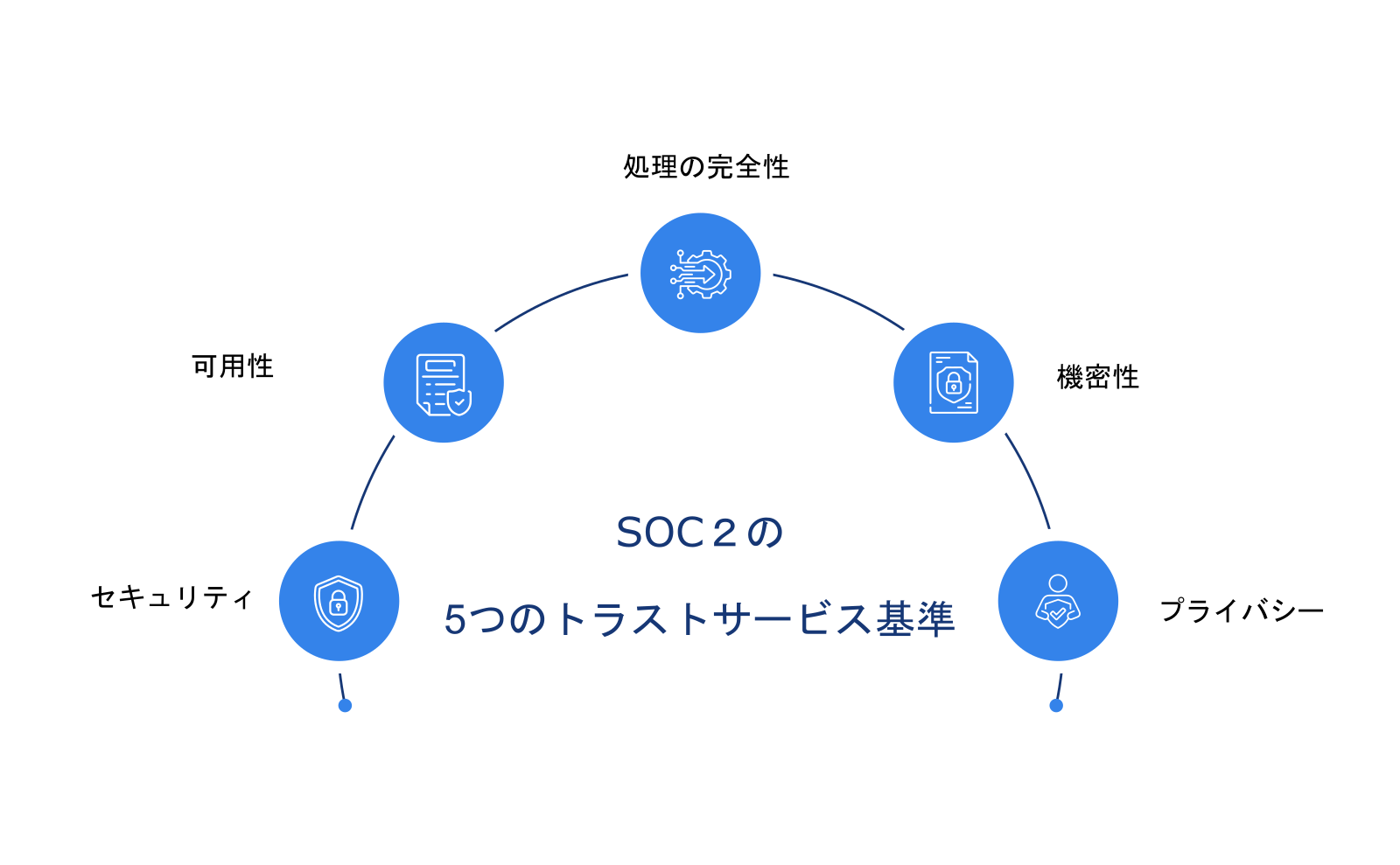

- SOC 2は、セキュリティ、可用性、処理の完全性、機密性、プライバシーの5つの原則に基づいています。

- SOC 2レポートは、企業が信頼を構築し、内部システムの改善や、セキュリティ重視の業界での差別化に役立ちます。

企業は、クラウドストレージ、給与処理、カスタマーサポート、データ分析などのサービスにおいて、サードパーティベンダーに依存するケースが多くあります。

しかし、企業は業務を委託することはできますが、その責任まで委ねることはできません。

ベンダーが機密データを不適切に扱ったり、適切なプロトコルに従わなかった場合、その影響は委託元の企業に及びます。

そのため、企業にはデータを保護し信頼を維持するために、適切な統制が導入されていることの証明が求められます。

サービス組織統制(SOC)フレームワークは、この課題の解決に役立ちます。

さまざまなSOCレポートの中でも、SOC 2は、テクノロジー主導またはクラウドベースのサービスを提供する企業にとって特に重要な枠組みです。

SOC 2とは何か

SOC 2は、米国公認会計士協会(AICPA)が開発した任意のコンプライアンス基準です。

これは、サービス組織が顧客データを安全に取り扱い、信頼して委託できることを示すための枠組みであり、特に他者に代わってデータを保存または処理するテクノロジー企業やクラウドプロバイダーにとって重要です。

SOC 2は、次のような本質的な問いに答えるための枠組みです。

この企業は、適切に情報を保護していると信頼できるか、という点です。

これを実現するために、SOC 2では、企業の内部統制が「トラストサービス基準(TSC)」と呼ばれる5つの主要領域に準拠しているかを評価します。

SOC 2の5つのトラストサービス基準

SOC 2レポートは、以下の5つの信頼原則に基づき、組織がどの程度顧客データを保護しているかが評価されます。

- セキュリティ

- セキュリティはSOC 2の基盤であり、ハッカーによるサーバ侵入や、侵入者が立ち入り制限区域に侵入しようとするなどの不正アクセスからシステムを保護することを重視しています。

企業は、ファイアウォール、二要素認証、暗号化、物理的なロックなどの適切な防御策を講じていることが求められます。

目的は、適切な権限を持つ者だけが機密データやシステムにアクセスできるようにすることです。 - 可用性

- 可用性は、システムが必要なときに安定して稼働するかどうかに重点を置いた概念です。

企業がサービスやプラットフォームへの24時間365日のアクセスを約束している場合、高い信頼性が求められます。

SOC 2のこの領域では、サービスを安定的に稼働させ、トラフィック負荷を管理し、障害から迅速に復旧するための体制が整備されているかを確認します。

これには、ダウンタイムを最小限に抑え、顧客のアクセスを確保するために、バックアップ、冗長化、監視システムの活用が含まれます。 - 処理の完全性

- 処理の完全性は、データが正確かつ適切に処理されることを保証する概念です。

具体的には、情報の欠落やトランザクションの重複がなく、予期しない遅延が発生しないことを指します。

たとえば、システムが支払いを処理する場合、この基準では、各トランザクションが正確であり、一度だけ実行され、時間どおりに完了することが求められます。 - 機密性

- 機密性は、企業が非公開とすべき情報をどのように保護するかを対象とします。

これには、内部レポート、顧客契約、ソースコード、知的財産などが含まれます。

特にアクセス制御が重要とされます。

そのため、SOC 2では、暗号化、権限設定、安全なストレージなどを通じて、組織が誰が何にアクセスできるかをどの程度適切に管理しているかを評価します。 - プライバシー

- プライバシーは、組織が氏名、メールアドレス、財務情報、健康記録などの個人情報をどのように取り扱うかに関する基準です。

SOC 2では、個人データの収集・利用・保存・削除の方法が、自社方針および関連法規に適合しているかが確認されます。

すべてのSOC 2レポートが5つの領域すべてを対象とするとは限りません。

企業は、自社のサービスに適した領域を選択します。

ただし、セキュリティは他のすべての原則の基盤となるため、常に含まれます。

SOC 2 Type IとType IIの比較

SOC 2レポートには2つの種類があり、いずれも同じトラスト基準に基づいていますが、評価方法は大きく異なります。

SOC 2 Type Iは、特定時点において適切なシステムやプロセスが整備されているかを評価します。

主に統制の設計を評価するものであり、運用状況は対象外です。

Type Iは、SOC 2に初めて取り組む企業にとって最初のステップとなることが多く、短期間で比較的簡易に実施でき、基盤となる統制が整備されていることを示すものです。

これに対してSOC 2 Type IIは、通常3か月から12か月の期間にわたって、それらの統制がどのように運用されているかを評価します。

単に方針を定めるだけでなく、企業が日常業務において自社のポリシーを一貫して遵守しているかを確認します。

SOC 2 Type IとSOC 2 Type IIの主な違いは以下のとおりです。

| SOC 2 Type I | SOC 2 Type II | |

|---|---|---|

| 焦点 | 統制の設計 | 統制の設計と運用 |

| 期間 | 単一時点 | 3か月から12か月の期間 |

| 目的 | 統制の存在を示す | 統制が一貫して運用されていることを示す |

| 労力 | 短期間で比較的簡易 | より詳細で継続的な運用確認が必要 |

| 一般的な用途 | SOC 2対応の初期段階 | 長期的な信頼性の証明 |

| 信頼レベル | 基本的な保証 | より高い信頼性と信用 |

多くの組織は基盤整備のためにType Iから開始しますが、本格的な信頼性を示すのはType IIです。

これは、統制が存在するだけでなく、実際に機能していることを示す、より強力な証拠となるためです。

誰がSOC 2コンプライアンスが必要なのか

顧客データを取り扱う企業、特にクラウド上で扱う企業には、一般的にSOC 2への対応が求められます。

SaaS、クラウドインフラ、その他のテクノロジーソリューションを提供する企業は、機密データの保存、処理、送信を委託されるケースが多くあります。

これには、ログイン認証情報や請求情報から、個人ユーザーの詳細情報まで、さまざまなデータが含まれます。

SOC 2コンプライアンスは、企業がそのデータを安全に保護できることを示すものです。

そのため、SaaS企業、クラウドサービスプロバイダー、サイバーセキュリティプラットフォームなどのベンダーでは、SOC 2認証の取得を目指すケースが一般的です。

これは法律上の義務ではなく、顧客から求められているためです。

特にB2Bの営業において、SOC 2はベンダー評価における標準的なセキュリティ指標となっています。

企業顧客がサービスプロバイダーを選定する際、SOC 2レポートの提出を求めるケースが多くあります。

これがない場合、調達プロセスが遅延したり、場合によっては停止する可能性もあります。

SOC 2コンプライアンスのメリット

SOC 2コンプライアンスは、単なる認証にとどまらず、企業の内部体制を強化する取り組みでもあります。

これは、顧客やパートナー双方との信頼と信用の構築につながります。

クライアントは、第三者による監査を受けていることを確認することで、データ保護能力に対してより高い信頼を得るようになります。

SOC 2レポートは、業務運営の効率化にもつながります。

セキュリティレビューや調達プロセスを効率化することで、ベンダー承認を迅速化できます。

また、認証取得の準備を通じて、リスク管理、文書化、インシデント対応における課題や不足を特定し、内部システムを改善できます。

これにより、運用の強化と脆弱性の低減につながります。

場合によっては、SOC 2レポートは競争優位性につながる場合もあります。

特にセキュリティが最優先される業界では、その傾向が顕著です。

競争の激しい市場では、自社の保護対策が機能していることを証明できる企業が選ばれる可能性が高まります。

SOC 2認証の取得方法

PowerDMARCでは、顧客がデータの取り扱いを安心して任せられるべきだと考え、自社でもSOC 2認証を取得しています。

当社のメール認証SaaSプラットフォームは、セキュリティとコンプライアンスへの継続的な取り組みの結果として、SOC 2認証(Type IおよびType IIの両方)を取得しています。

組織がSOC 2を目指す場合、認証プロセスは一般的に以下の流れで進みます。

- 現在の統制を初期レビューし、SOC 2要件に対する課題を特定します。

- ポリシーの更新、システムセキュリティの強化、内部手順の整備などを通じて、それらの課題に対応します。

- 認定されたCPA法人による監査を受け、統制がSOC 2基準を満たしているかを評価します(Type Iは単一時点、Type IIは数か月にわたり評価されます)。

- 監査法人がレポートを作成し、クライアントやパートナーと秘密保持契約のもとで共有可能な公式文書が提供されます。

よくある課題とその対応方法

現在では、データセキュリティは任意ではなく、当然の前提となっています。

しかし、その対応には一定の負担が伴います。

SOC 2監査に対応するためのシステムやプロセスの整備は、特に小規模チームや成長中のスタートアップにとって負担が大きくなる場合があります。

企業が直面する一般的な課題には、以下のようなものがあります。

- 不完全または古い文書

- 内部プロセスや統制の不足

- チーム間でのセキュリティ責任の所在が不明確

- 限られたリソース

これらの課題に対処するには、まず責任者を明確にすることが重要です。

SOC 2対応を主導する担当者または小規模なチームを任命し、プロセスを整理された状態で維持します。

文書化については簡潔に保ち、ポリシーには明確なテンプレートを使用し、重要な記録が容易に参照・更新できる状態にします。

重要な内部統制が不足している場合は、まずは基本的な統制の整備に注力します。

誰が何にアクセスできるか、セキュリティインシデントへの対応方法、システムの監視方法といった点です。

また、時間や人員が限られている場合は、プロセスの一部を自動化できるツールの導入や、コンサルタントの活用も検討します。

まとめ

SOC 2コンプライアンスは、競争優位性につながる重要な要素です。

ベンダーと顧客のネットワークが拡大し続け、データセキュリティの重要性が高まる中で、SOC 2レポートは信頼を示す重要な指標となっています。

これは、企業がセキュリティを重視し、適切に運営され、現代のクライアントの期待に応えていることを示します。

PowerDMARCでは、プライバシー、完全性、システムの信頼性、および強固な内部統制に対して強いコミットメントを維持しています。

必要な対策を講じているため、クライアントは安心してサービスをご利用いただけます。

コンプライアンスを重視するパートナーをお探しの場合は、ぜひデモをご予約いただき、PowerDMARCがどのように通信の安全性を確保するかをご確認ください。

よくある質問(FAQ)

- SOC 2コンプライアンスにはどのくらいの期間がかかりますか?

- 多くの組織では、6か月から12か月程度でプロセスを完了します。 ただし、準備状況やType IまたはType IIのどちらを目指すかによって異なります。

- SOC 2は法律で義務付けられていますか?

- いいえ、法的義務ではありませんが、多くの顧客やパートナーから取引前に求められます。