SAML SSO 一般ユーザーガイド

このドキュメントでは、アカウント/ユーザー向けの SAML シングルサインオン機能について説明します。

SAML SSO 機能の有効化手順、アクセスに影響する可能性のある権限、さらに Azure AD、Google Workspace、OneLogin、JumpCloud、Okta 各 IdP の設定方法が含まれています。

SAML シングルサインオンを利用するには、以下を満たす必要があります。

- Premiumプランを契約していること

- アカウントが有効であること

- アカウントのSuperAdmin(特権管理者)およびユーザーが有効であること

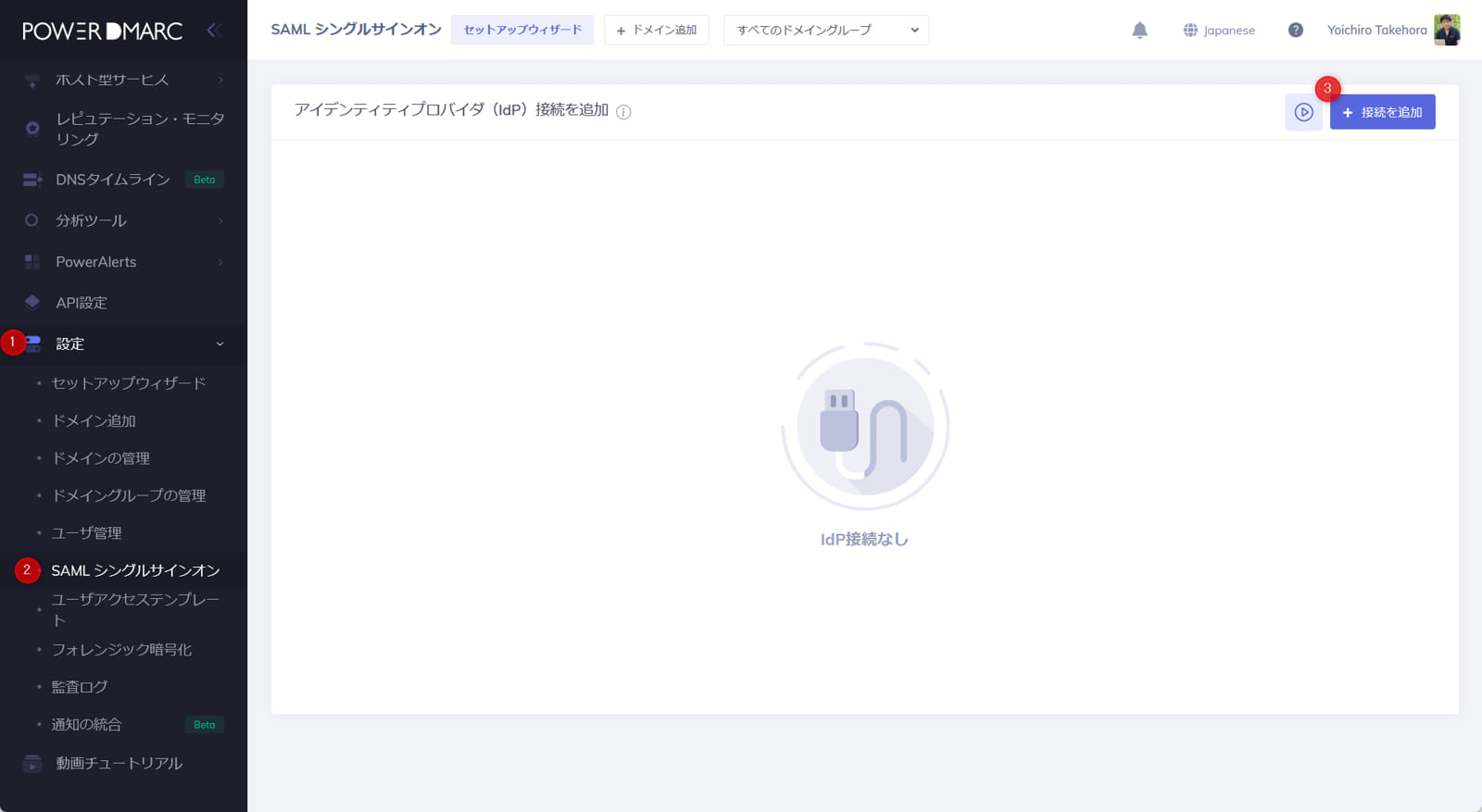

SAML シングルサインオン設定手順

- メインユーザーのアカウントにログインします。

- 「設定」→「SAML シングルサインオン」→「ID プロバイダーを接続」ボタンをクリックします。

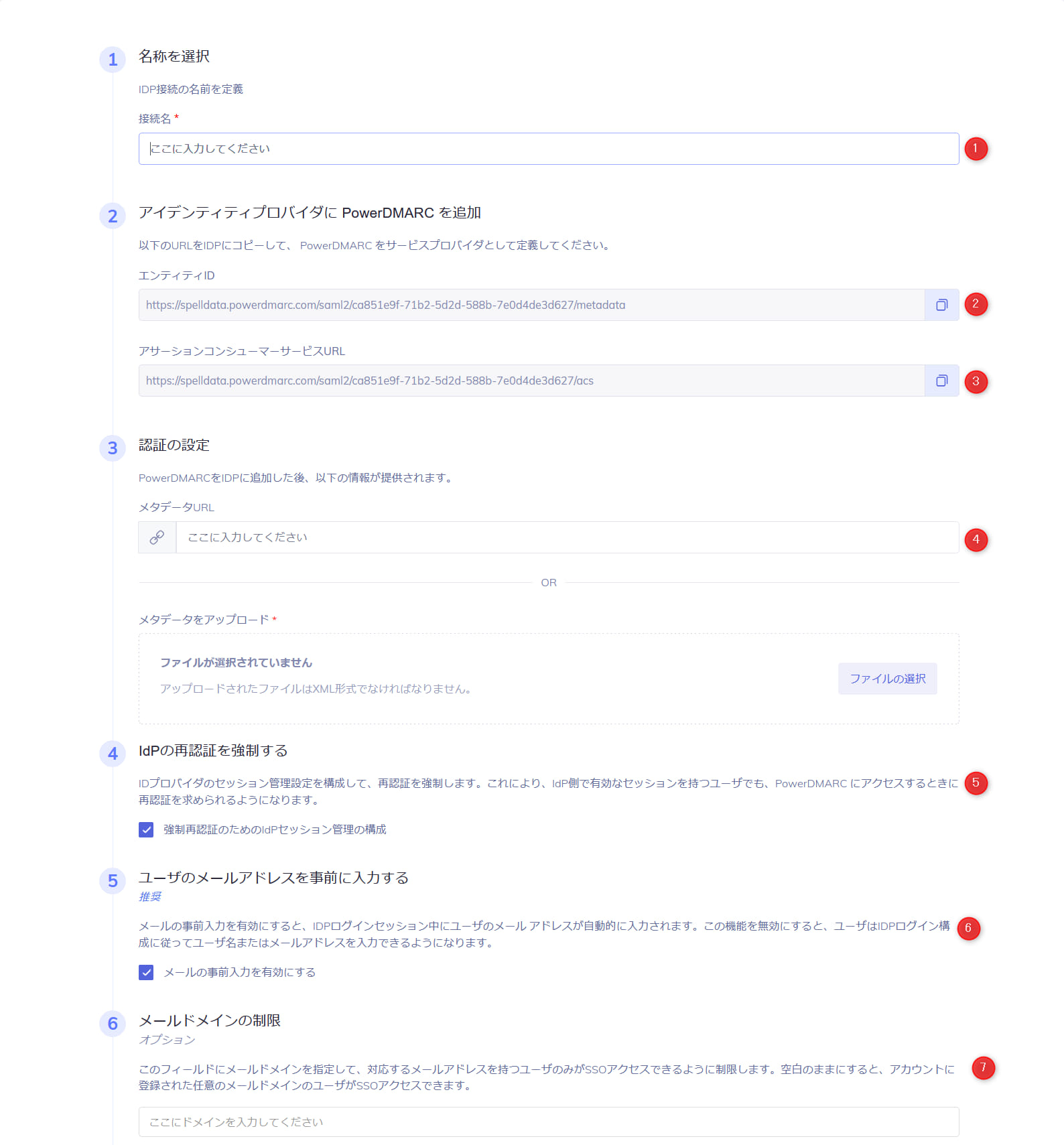

- 接続名を入力します。

IdP設定画面

- Assertion Consumer Service(ACS)URL をコピーし、IdP 側アプリの設定ページに追加します。

- ACS とエンティティ ID を追加後、IdP から SAML メタデータをダウンロードします。

- 「設定」→「SAML シングルサインオン」→「ID プロバイダーを接続」ボタンをクリックします。

- ダウンロードしたメタデータをプラットフォームにアップロード、またはメタデータリンクを貼り付けます。

- 「IdP 再認証を強制」オプションを有効/無効にします。

- 「ユーザーのメールアドレスを事前入力」オプションを有効/無効にします。

- 必要に応じて「メールドメインの制限」を設定します。

- 必要に応じて「SCIMプロビジョニングを有効にする」を設定します。

- 「接続を作成」をクリックします。

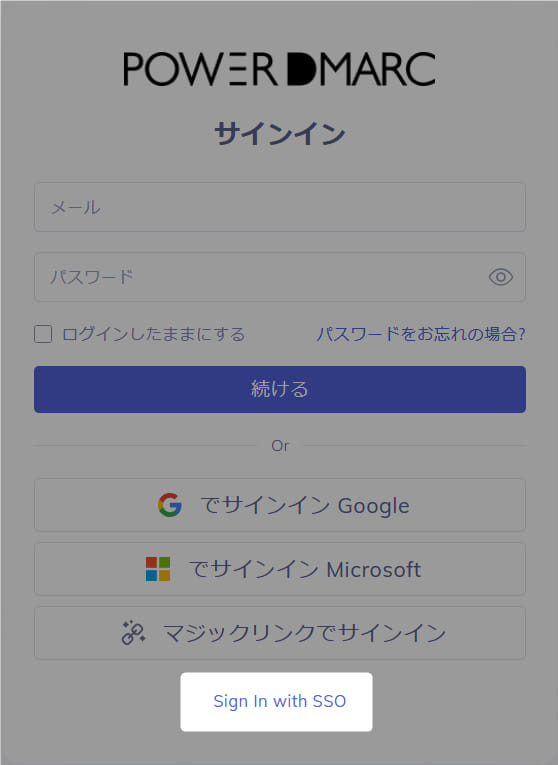

SAML SSO サインイン手順

- サインインページで「SSO でサインイン」をクリックします。

- メールアドレスを入力して「続行」をクリックします。

- IdP 側にリダイレクトされ、ユーザー名とパスワードを入力します。

- 認証が完了すると、アカウントにリダイレクトされます。

ユーザーのメールアドレス事前入力設定

IdP でユーザー名とプライマリメールアドレスが異なる場合は、「ユーザーのメールアドレスを事前入力」オプションを無効にしてください。

Okta の例

- 「Directory」>「People」に移動し、ユーザーを追加します。

- アプリを作成し、必要な SAML 設定を選択します。

- PowerDMARC 側で SSO 接続を作成する際、「ユーザーのメールアドレスを事前入力」をオフにします。

※属性ステートメントを設定し、「事前入力」をオフにすることで、プライマリメールとユーザー名メールが異なっていても SSO ログインが可能です。

IdP 再認証の強制

この設定では、SSO サインイン時に IdP 側で再認証を要求するかどうかを制御します。

チェックを外すと、IdP セッションが保持されます。

重要事項

SAML SSO を設定しても、自動でユーザーにアクセス権は付与されません。

必ずポータルにユーザーを追加してください。

関連ガイド

- OneLogin SSO 設定ガイド

- Azure AD SSO 設定ガイド

- Google Workspace SSO 設定ガイド

- JumpCloud SSO 設定ガイド

- Okta SSO 設定ガイド