URLフィッシングとは?

著者: Ahona Rudra

翻訳: 竹洞 陽一郎

この記事はPowerDMARCのブログ記事 The Role of DKIM in Email Marketing の翻訳です。

Spelldataは、PowerDMARCの日本代理店です。

この記事は、PowerDMARCの許可を得て、翻訳しています。

URLフィッシングは、攻撃者が偽のWebサイトにユーザを誘導し、機密情報を盗むためのサイバー攻撃の一種です。

ユーザは、URLの確認や疑わしいリンクを避けること、強力なセキュリティ対策を実施することなどの予防策を講じて、URLフィッシング攻撃から個人情報や金融データを保護する必要があります。

URLフィッシングの定義

URLフィッシングは、悪意のあるメールに含まれる偽のWebサイトへのURLを含むフィッシング攻撃の一形態です。

このメールは被害者にそのサイトを訪れるように指示します。

URLフィッシングは、銀行口座情報の盗難からデバイスにマルウェアをインストールすることまで、さまざまな目的で使用されることがあります。

URLフィッシングの最も一般的な目的は、ユーザを騙してログイン情報を入力させることです。

これにより、メールやソーシャルメディアのアカウント、さらには銀行情報にアクセスすることができます。

URLフィッシングはどのように機能しますか?

URLフィッシングは、次の2つの主要なステップを含みます。

- 偽のWebサイトを作成する

- ユーザをそのサイトに誘導するリンクを含むメールを送信する

攻撃者は、正規のサイトと似たドメイン名やURLを使用して、コピーキャットサイトを作成します。

また、ドメイン名の代わりにIPアドレスを仕様することもありますが、これは人々があなたのWebサイトに世界中の様々な場所からアクセスすると同じIPアドレスを通して接続するわけではないので、問題を引き起こします。

コピーキャットサイトを作成した後、ユーザの興味を引くオファーや誘惑を伴うフィッシングリンクを含むメールを送信します。

一般的なURLフィッシングの種類

以下に、一般的なURLフィッシングの種類をいくつか紹介します。

- ドメインスプーフィング

- ホモグラフ攻撃

- フィッシャーは、異なる文字セット(例:ラテン文字とキリル文字)から文字を使用して、視覚的に正規のURLと同じように見えるURLを作成し、ユーザを騙して偽のWebサイトに誘導します。

- URL短縮

- サイバー犯罪者は、URL短縮サービスを利用して、悪意のあるURLを隠し、一見無害に見せかけます。しばしばソーシャルエンジニアリング技術を使用して、 ユーザにクリックさせます。

- サブドメインハイジャック

- 攻撃者は、正規のWebサイトのサブドメインを乗っ取り、正規のように見えるが、実際には悪意のあるコンテンツやフィッシングページに誘導するURLを作成します。

- タイプスクワッティング

- フィッシャーは、人気のあるWebサイトと似たドメイン名を登録し、ユーザがURLを誤入力することに依存して、偽のWebサイトに誘導し、機密情報を盗みます。

- リダイレクトとURL難読化

- サイバー犯罪者は、JavaScriddtリダイレクトやURL難読化などの技術を使用して、リンクの実際の目的地を隠し、一見無害に見せかけながら、ユーザを悪意のあるWebサイトにリダイレクトします。

- 中間者攻撃

- 攻撃者は、ユーザと正規のWebサイトとの間の通信を傍受し、URLを改変したり、ユーザの知らないうちに機密情報を捕捉します。

- ソーシャルエンジニアリング

- URLフィッシャーは、信頼できる組織を装った詐欺メールを送り、偽のWebサイトにユーザのログイン情報や個人情報を入力させるように仕向けます。

- クロスサイトスクリプティング(XSS)

- 攻撃者は、正規のWebサイトに悪意のあるスクリプトを注入し、ユーザをフィッシングページにリダイレクトさせたり、 データを盗んだりします。

攻撃者は、正規のドメインを模倣して、ユーザに信頼できるWebサイトであると信じ込ませるために、似たような文字やスペルミスを使用します。

データURLフィッシングとは?

データURLフィッシングは、攻撃者がデータURLを使用してユーザを欺き、機密情報を盗むフィッシング攻撃の一種です。

データURLは、Webページや他のドキュメント内にデータを埋め込むことができるURIスキームです。

これは「data:」プレフィックスで始まり、その後にエンコードされたデータが続きます。

データURLフィッシング攻撃では、攻撃者はデータURLを含む悪意のあるメール、メッセージ、またはWebページを作成します。

このデータURLは通常、正規のリンクや添付ファイルのように見え、ユーザにクリックさせます。

ユーザがデータURLに対話すると、スクリプトの実行やダウンロードが開始され、さまざまな悪意のある活動が行われる可能性があります。

データURLフィッシングの影響

データURLフィッシングは、資格情報の盗難、マルウェアの配布、その他の脆弱性の悪用につながる可能性があります。

データURLフィッシング攻撃から身を守るためには、不明なリンクや添付ファイルをクリックする際に注意を払い、特に見知らぬ送信者や疑わしい送信元からのものに対しては慎重であることが重要です。

URLフィッシングの例

以下は、フィッシング攻撃に使用される可能性のあるURLのいくつかの例です。

これらの例は、フィッシャーが正規のWebサイトに非常に似ているが、わずかな変化や誤字があるURLをどのように作成するかを示しています。

ドメイン名やURLの他の部分を注意深く検査して、フィッシングの試みを検出することが重要です。

- 例1

-

- 正規のURL:

www.paypal.com - フィッシングURL:

www.paypa1.com

- 正規のURL:

- 例2:

-

- 正規のURL:

www.facebook.com - フィッシングURL:

www.faceb00k-login.com

- 正規のURL:

- 例3:

-

- 正規のURL:

www.apple.com - フィッシングURL:

www.apple-support-security-alert.com

- 正規のURL:

- 例4:

-

- 正規のURL:

www.bankofamerica.com - フィッシングURL:

www.bankofamerica-login.com

- 正規のURL:

- 例5:

-

- 正規のURL:

www.google.com - フィッシングURL:

www.g00gle-login-attempt.com

- 正規のURL:

フィッシングURLの識別と検出方法

フィッシングURLを識別し、検出するための迅速なヒントをいくつか紹介します。

- スペルミスや変異を確認する

-

正規のWebサイトを模倣した微妙なスペルミスや変異に注意を払いましょう。

フィッシングURLは、似たような文字や異なる単語を使用することがよくあります。 - ドメインを確認する

-

URLのドメイン名を注意深く確認しましょう。

フィッシングURLは、よく知られたブランドや機関に似たドメインを使用しますが、わずかに異なることがあります。 - HTTPSと鍵のシンボルを確認する

-

正規のWebサイトは通常、HTTPS暗号化を使用します。

アドレスバーに鍵のシンボルが表示されているか確認し、セキュアな接続を示しているか確認しましょう。

HTTPSがない場合は注意が必要です。 - リンクにマウスを重ねる

-

リンクにクリックせずにマウスカーソルを重ねてURLを確認します。

表示されているテキストや画像と一致するか確認し、長くて疑わしいURLに注意しましょう。 - URL短縮に注意する

-

フィッシャーはURL短縮サービスを使用して本当の目的地を隠します。

短縮URLを受け取った場合は、URLエキスパンダーサービスを使用して完全なURLを確認しましょう。 - 見慣れないまたは疑わしいメールを避ける

-

知らない送信者からのメールや予期しないリクエストが含まれるメールに注意しましょう。

メールのヘッダーを確認して、不一致やフィッシングの兆候がないか確認しましょう。 - メールのリンクを別途検査する

-

メール内のリンクをクリックする代わりに、ブラウザにWebサイトのアドレスを手動で入力しましょう。

これにより、フィッシングページではなく、正規のWebサイトにアクセスできます。 - 緊急または恐怖を煽るメッセージに注意する

-

フィッシングメールは、緊急性や恐怖を煽ることで、即時の行動を促すことがよくあります。

リンクをクリックする前に、よく考え、個人情報を提供する前に注意を払いましょう。 - フィッシング検出ツールを使用する

-

ブラウザ拡張機能やオンラインツールをインストールし、潜在的なフィッシングURLについて警告を受けましょう。

これらのツールは、リアルタイムでURLを分析し、追加の保護を提供します。 - 情報を常に更新し、自分自身を教育する

-

最新のフィッシング技術と詐欺について情報を得続けましょう。

一般的なフィッシングの指標について情報を得て、フィッシングURLの識別と検出について定期的に学びましょう。

リンクビルディングの機会を探る場合は、URLと送信者情報を二重に確認して、正当性を確認してからクリックするようにしましょう。

URLフィッシング攻撃の影響

URLフィッシングは、経済的損失、信用の損傷、身元の盗難、アカウントや情報への不正アクセス、データ漏洩および法的結果につながる可能性があります。

フィッシング攻撃は広範にわたり、世界中のあらゆる業界や企業を対象にしています。

- 経済的損失と不正取引

-

フィッシングメールやWebサイトは、パスワード、クレジットカード情報、その他の機密情報を共有するようにユーザを騙すことができます。

これらの情報を提供すると、サイバー犯罪者はその情報を使用して、あなたの名前で不正な購入を行うことができます。

また、これを使って身元盗難や金融詐欺を行うこともあります。 - 身元盗難と個人データの侵害

-

フィッシングメールやWebサイトに反応して個人情報を提供すると、サイバー犯罪者はその情報を使ってあなたの身元を盗むことができます。

彼らはあなたの名前で新しいアカウントを開設したり、ローンやクレジットカードの申し込みを行うことができます。

その結果、信用評価が傷ついたり、大きな不便を被ったり、さらには犯罪者が新しいアカウントを最大限に利用して購入を行った場合、その費用を負担しなければならない可能性があります。 - 不正なアカウントアクセスと資格情報の盗難

- フィッシング攻撃は、公式に見えるメールメッセージ内の悪意のあるリンクをクリックして資格情報を提供することにより、アカウントへの不正アクセスを引き起こす可能性があります。

- マルウェア感染とシステムの侵害

-

最も一般的なURLフィッシング攻撃の1つは、「悪意のあるハイパーリンク」であり、ユーザを悪意のあるWebサイトに誘導します。

これらの悪意のあるWebサイトは、ユーザを騙して個人情報を入力させるために、正規のサイトのように見えることがよくあります。

攻撃者はこの情報を使用して身元盗難や詐欺を行います。 - 個人および組織への信用の損傷

-

URLフィッシング攻撃は、スパムメールの送信を伴うことが多く、組織の信用を損なう可能性があります。

これらのメールには、機密情報が含まれていることが多く、インターネット上で漏洩すると組織が危険にさらされます。

会社の名前がこれらの詐欺メールに使用された場合、顧客が製品やサービスへの信頼を失う可能性があります。

URLフィッシングの確認方法

フィッシングURLの確認方法についてのすべてを紹介します。

- オンラインのURL分析ツールを使用して、URLの評判を確認する。

- 潜在的に悪意のあるURLについて警告するブラウザ拡張機能をインストールする。

- 短縮リンクの背後にある完全なURLを明らかにするためにURLエキスパンダーを使用する。

- WHOISルックアップを実行して、ドメイン所有者および登録情報を収集する。

- PhishTankやAnti-Phishing Working Group(APWG)などのフィッシングデータベースを参照して、報告されたフィッシングURLを確認する。

- ブラウザのアドレスバーでHTTPS暗号化に注意し、ドメイン名が正規のWebサイトと一致していることを確認する。

- オンラインセキュリティコミュニティやフォーラムに参加して、フィッシング試みについての洞察や警告を収集する。

- Microsoft Defender for Office 365やGmailのフィッシング検出などのメール分析ツールを利用して、疑わしいメールのURLを評価する。

- 最新のフィッシング技術と指標に関するセキュリティ意識トレーニングを通じて、情報を更新し続ける。

- 直感を信じて、疑わしいURLや真偽が不明なものに遭遇した場合は慎重になる。

URLフィッシング攻撃の防止方法

URLフィッシングから身を守るためには、積極的な対策を講じ、ベストプラクティスに従う必要があります。

URLフィッシングの被害を避けるための重要なヒントをいくつか紹介します。

- 送信者の情報を確認する

- 送信者のメールアドレスや連絡先情報を二重に確認し、その正当性を確認しましょう。

- 文法やスペルの誤りをチェックする

- フィッシングメールには目立つ誤りが含まれていることが多いので、文章が不自然なメールには注意を払いましょう。

- リンクにマウスを重ねてURLを確認する

- メールやメッセージ内のリンクをクリックする前に、マウスカーソルを重ねて、URLが期待される目的地と一致するか確認しましょう。

- 強力でユニークなパスワードを使用する

- オンラインアカウントには強力で複雑なパスワードを作成し、異なるプラットフォームでのパスワードの使い回しを避けましょう。

- 多要素認証を有効にする

- 可能な限り多要素認証を実装して、アカウントに追加のセキュリティ層を追加しましょう。

- ソフトウェアとセキュリティ対策を最新に保つ

- オペレーティングシステム、アンチウイルスソフトウェア、およびWebブラウザを定期的に更新し、最新のセキュリティパッチとフィッシング対策を適用しましょう。

- 直感を信じる

- 何かが疑わしい、またはあまりにも良さそうに見える場合は、個人情報を提供する前に慎重になりましょう。

オンラインの脅威からドメインを保護する

ブランドが直面する重要な脅威の1つは、メールスプーフィングです。

攻撃者は、信頼できるソースからのように見せかける「From」アドレスを偽装し、正当な組織を装って攻撃を行います。

これにより、フィッシング攻撃を含むさまざまな悪意のある活動が発生する可能性があります。

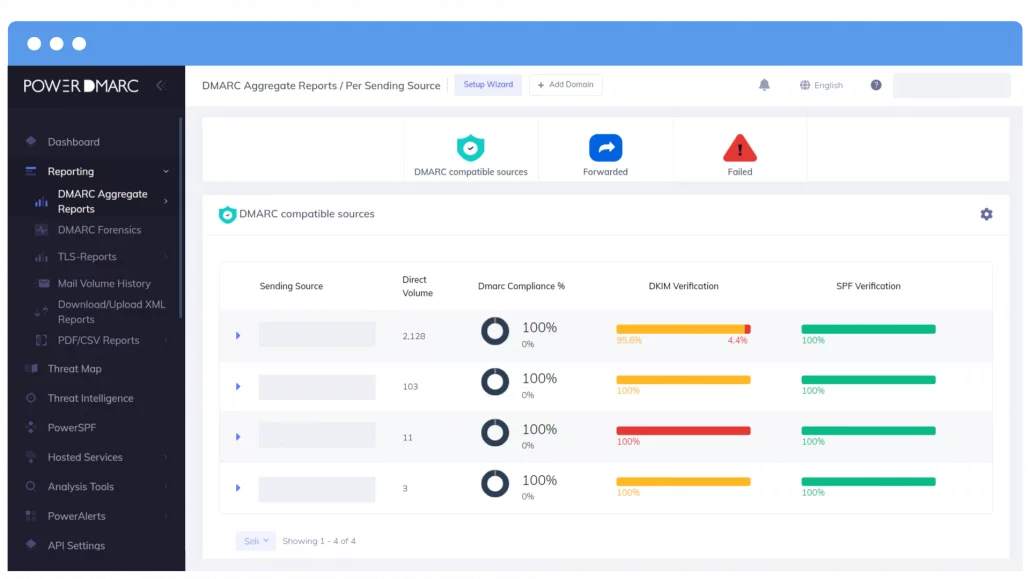

PowerDMARCのDMARCアナライザーは、これらの攻撃に対する強力な保護を提供します。

PowerDMARCが提供するDMARCアナライザーは、組織がDMARCポリシーを効果的に設定し、実施するのを支援します。

これにより、ブランドはDMARC認証に失敗したメッセージを、隔離または拒否するように受信者に指示できます。

DMARCポリシーを展開することで、ブランドは顧客の受信トレイにスプーフィングメールが届くのを効果的に防ぎ、メールを介した攻撃のリスクを軽減できます。

フィッシングURLを報告する方法

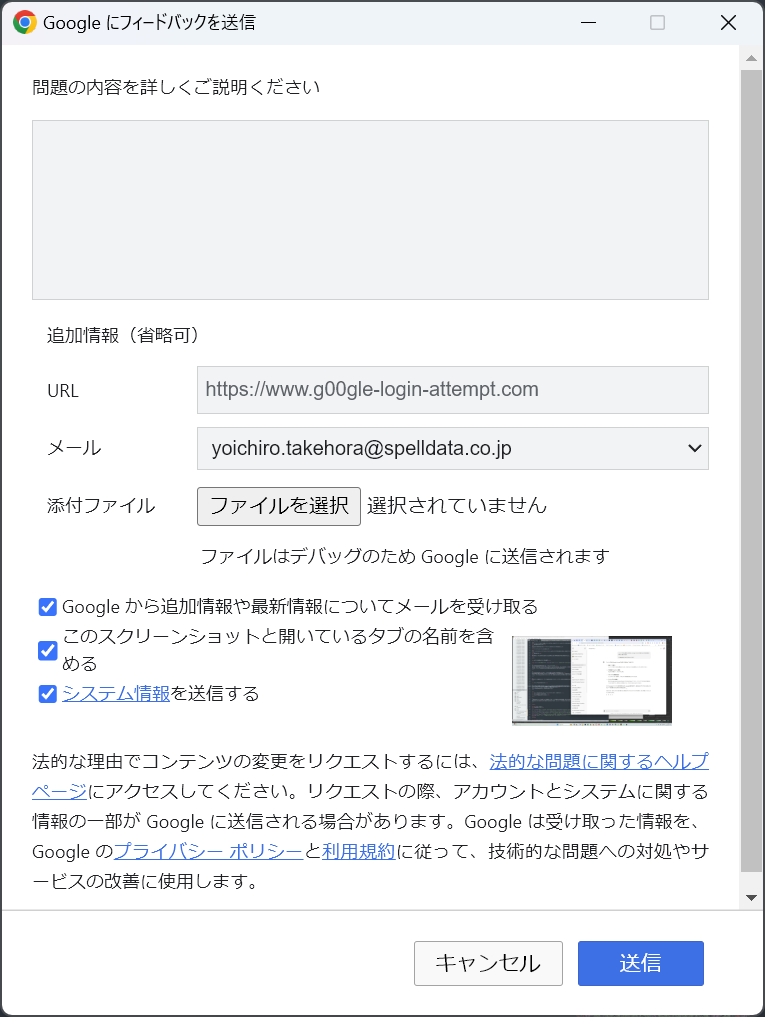

フィッシングURLに遭遇した場合は、Google Chromeの組み込みの報告機能を使用して報告できます。

URLやブラウザのバージョンなど、可能な限り多くの情報を含めてください。

フィッシングURLを報告するには、次の手順に従ってください。

- 該当ページを開く

-

フィッシングと思われるURLを開きます。

ただし、安全のため、内容を確認しないように注意してください。 - 「その他のツール」メニューを開く

- 右上の3つの縦点(⋮)をクリックします。

- 「問題の報告」

- メニューから「ヘルプ」を選択し、「問題の報告」をクリックします。

- フィッシングサイトを報告

-

フィッシングサイトである旨とその詳細を記載して、「送信」ボタンを押します。

一般的なURLフィッシング技術について知識を持つことは、ユーザが潜在的な攻撃を認識し、阻止する力を与えます。

経済的損失や身元盗難から信用の損傷や法的結果に至るまで、URLフィッシングの脅威に対抗するためには、積極的な対策と警戒が重要です。